How does brute force attack work

Содержание:

- Hydra and Other Popular Brute Force Attack Tools

- Классификация и способы выполнения брутфорс-атаки

- По другую сторону баррикады

- Случайные величины в форме входа

- Кому и зачем это нужно?

- How to Defend Against Brute Force Attacks

- Скрипт для брута web-форм (типа, Прога для взлома ВК)

- Description

- Взлом страницы входа роутера

- See also

- Защита от bute-force атак для SSH

- Examples

- Немного о прокси серверах для брутфорса

- Описание

- Motives Behind Brute Force Attacks

- Brute Force Attack Prevention with Imperva

- «И ты, дитя мое!» Как погиб Юлий Цезарь

- Итак, что же такое брут-атака?

- Заключение

Hydra and Other Popular Brute Force Attack Tools

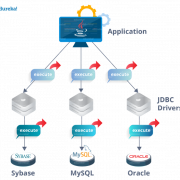

Security analysts use the THC-Hydra tool to identify vulnerabilities in client systems. Hydra quickly runs through a large number of password combinations, either simple brute force or dictionary-based. It can attack more than 50 protocols and multiple operating systems. Hydra is an open platform; the security community and attackers constantly develop new modules.

Hydra brute force attack

Other top brute force tools are:

- Aircrack-ng—can be used on Windows, Linux, iOS, and Android. It uses a dictionary of widely used passwords to breach wireless networks.

- John the Ripper—runs on 15 different platforms including Unix, Windows, and OpenVMS. Tries all possible combinations using a dictionary of possible passwords.

- L0phtCrack—a tool for cracking Windows passwords. It uses rainbow tables, dictionaries, and multiprocessor algorithms.

- Hashcat—works on Windows, Linux, and Mac OS. Can perform simple brute force, rule-based, and hybrid attacks.

- DaveGrohl—an open-source tool for cracking Mac OS. Can be distributed across multiple computers.

- Ncrack—a tool for cracking network authentication. It can be used on Windows, Linux, and BSD.

Классификация и способы выполнения брутфорс-атаки

Существует несколько видов атаки методом «грубой силы»:

- Персональный взлом. В этом случае брутфорс направлен на получение доступа к личным данным конкретного пользователя: аккаунтам социальных сетей, почте, сайту. Во время общения через интернет, в том числе используя мошеннические схемы, злоумышленник старается узнать логин, персональные сведения и другую информацию, которая понадобится для подбора пароля. Далее взломщик прописывает в специальную программу адрес ресурса, к которому нужен доступ, логин учетной записи, подключает словарь и подбирает пароль. Если пароль пользователя основан на личной информации и состоит из малого количества символов, то попытка злоумышленника может принести успех даже за короткое время.

- «Брут-чек». Этот вид брутфорса означает охоту на пароли в больших количествах. Соответственно, цель — завладеть данными не одного пользователя, а множества разных аккаунтов на нескольких веб-ресурсах. К хакерской программе подключается база логинов и паролей каких-либо почтовых сервисов, а также прокси-лист, чтобы замаскировать узел, не дав веб-сервисам почты обнаружить атаку. При регистрации на сайте, в социальной сети или в игре пользователь заполняет поле с адресом своей почты, на который приходят данные для входа в соответствующий аккаунт. В опциях брутфорса прописывается список названий сайтов или других ключевых слов, по которым программа будет искать в почтовых ящиках именно эти письма с логинами и паролями, вынимать и копировать информацию в отдельный файл. Так киберпреступник получает сотни паролей и может использовать их в любых целях.

- Удаленный взлом операционной системы компьютерного устройства. Брутфорс в комбинации с другими взламывающими утилитами применяется для получения доступа к удаленному ПК. Взлом такого вида начинается с поиска сетей, подходящих для атаки. Адреса пользователей добываются особыми программами или берутся из баз. Словари перебора и списки IP-адресов вводятся в настройках brute force. В случае успешного подбора пароля сохраняются IP-адрес машины жертвы и данные для входа, которые далее используются злоумышленником — например, с целью полного управления ПК через утилиту Radmin или другую подобную программу.

По другую сторону баррикады

Теперь посмотрим на хеши глазами администратора того ресурса, который он хочет максимально защитить от взлома. Как можно усложнить жизнь хешкрекеру или вообще сделать так, что хеши пользователей станут неломаемыми?

Иногда для этого достаточно перейти на самую свежую версию движка и выбрать алгоритм, самый медленный по скорости брута. Но если обновление движка не планируется, а администратор хочет максимально обезопасить пароли своих пользователей от подбора, то есть другой вариант — пропатчить код проверки пароля так, чтобы у всех вновь зарегистрированных пользователей (или сменивших свои пароли после определенной даты) пароли хешировались по-другому. Как?

Конечно, можно использовать любой стандартный тяжелый алгоритм из Linux-функции crypt() — sha512crypt или bcrypt. Но если удастся заполучить такие хеши, то хешкрекер по сигнатурам сразу определит алгоритм и сможет ломать хеши (хоть и медленно). Вывод — нужно хешировать пароли так, чтобы хешкрекер не мог однозначно определить алгоритм по виду хеша, а это делается только нестандартными методами.

Например, можно подмешивать к паролю статическую соль (пусть даже одинаковую для всех, но очень длинную — 200–500 символов) и хешировать обычной PHP-функцией md5. Этой соли в БД форума нет (как, например, в движках vBulletin или osCommerce), она прошита только в PHP-коде, доступ к которому получить гораздо сложнее, чем к хешам. Но даже если заполучить эту соль, то почти нет брутфорсеров, поддерживающих работу с такой длинной солью (во всяком случае, на GPU — точно нет).

Другой вариант — циклически хешировать обычный MD5 от пароля этак 50–100 тысяч раз. На скорости авторизации пользователей это почти не скажется, но скорость брута таких хешей будет мизерной (при условии, что еще удастся выяснить количество итераций — опять же, только из PHP-кода). А если не удастся — то их вообще не сбрутить.

Еще можно взять более длинный хеш от другого алгоритма (например, SHA-256 или SHA-512) и вместо цельного хеша хранить в БД его фрагмент размером 32 символа из середины хеша (да еще и байты можно переставить). Хешкрекер, увидев такой хеш, будет уверен, что это MD5 (или его модификация), и будет пытаться сбрутить его, но бесполезно.

В общем, тут фантазия безгранична — автор за годы работы с хешами сталкивался с массой различных хитроумных видов хеширования, но факт налицо — очень много дампов от самописных CMS, или от коммерческих CMS без доступных исходников, или от пропатченных (по-видимому) форумов, и CMS остаются до сих пор несломанными. Что там внутри намешано при хешировании — неизвестно.

И нестареющий совет всем пользователям: самый надежный вариант защитить свой аккаунт от взлома, даже если был получен доступ к хешу от вашего пароля, — использовать длинный пароль, состоящий из случайных символов. Такие пароли не ломаются!

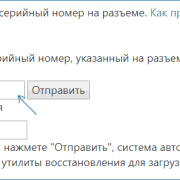

Случайные величины в форме входа

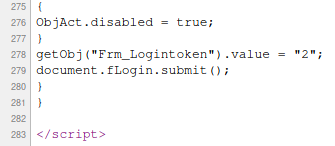

Если сделать несколько попыток входа и изучить передаваемые данные, то можно заметить, что значение переменной Frm_Logintoken меняется.

Конкретная величина прописана в JavaScript коде:

getObj("Frm_Logintoken").value = "2";

И она меняется время от времени. Если передавать строку с неверно установленным токеном Frm_Logintoken, то роутер не примет даже правильный пароль. Это ещё одна защита от брутфорса. К счастью, patator имеет встроенный механизм обхода такой защиты.

Для этого используются опции before_urls и before_egrep. Опция before_urls указывает, какую страницу нужно загрузить до того, как будет сделана попытка аутентификации. А опция before_egrep ищет по заданному регулярному выражению в исходном коде страницы, полученной с помощью before_urls.

Для брут-форса исследуемого роутера нужно предварительно получить тот же адрес на котором вводятся данные, то есть before_urls=58.11.48.84.

Пример поиска по регулярному выражению: before_egrep=’_N1_:getObj\(«Frm_Logintoken»\).value = «(\w+)»‘

Здесь переменной _N1_ присваивается значение обратной ссылки — выражения в скобках. \w+ обозначает главные составные символы, это синоним для «]»

Ещё раз — обратите внимание на скобки — это обратная ссылка. При этом в исходном фрагменте кода также присутствуют скобки — их нужно экранировать.

Также меняется передаваемая строка:

body='frashnum=&action=login&Frm_Logintoken=_N1_&Username=FILE0&Password=FILE1'.

Теперь в ней используется _N1_ для присвоения значения параметру Logintoken.

Дополнительные примеры, в том числе для сразу двух величин, смотрите на странице https://kali.tools/?p=269.

Если роутер (или веб-приложение) устанавливает кукиз со случайным значением, то достаточно использовать before_urls в паре с accept_cookie=1 (принимать кукиз для последующей передачи).

Полная команда для брут-форса формы входа, с учётом всех нюансов исследуемой модели роутера, выглядит так:

patator http_fuzz url="58.11.48.84" method=POST body='frashnum=&action=login&Frm_Logintoken=_N1_&Username=FILE0&Password=FILE1' 0=users.txt 1=passwords.txt accept_cookie=1 header='Cookie: _TESTCOOKIESUPPORT=1' -t 1 -x quit:code=302 -x ignore:code=200 --rate-limit=61 before_urls=58.11.48.84 before_egrep='_N1_:getObj\("Frm_Logintoken"\).value = "(\w+)"'

Кому и зачем это нужно?

На данный вопрос однозначно ответить сложно. Люди по многим причинам пытаются взламывать аккаунты. Это может быть просто забава, желание прочитать чужие письма, отправлять недействительные сообщения и т. п. Всё дело в том, что это незаконно. Помимо этого, брут можно считать самым настоящим воровством, а за это нужно отвечать. Настоятельно не рекомендуется заниматься такими делами, тем более что иногда это пустая трата времени.

Даже если аккаунт взломан, то его просто и быстро можно восстановить. Особенно просто это сделать, если вы при регистрации указывали реальные данные. Что же касается учёток, созданных на скорую руку, то вернуть их обратно будет гораздо сложнее. Но, как показывает практика, хакерами такие аккаунты не ценятся. Нет смысла забирать у кого-либо учётную запись или почту, которая не имеет ничего полезного, и об этом не нужно лишний раз говорить.

How to Defend Against Brute Force Attacks

Brute force attacks need time to run. Some attacks can take weeks or even months to provide anything usable. Most of the defenses against brute force attacks involve increasing the time required for success beyond what is technically possible, but that is not the only defense.

- Increase password length: More characters equal more time to brute force crack

- Increase password complexity: More options for each character also increase the time to brute force crack

- Limit login attempts: Brute force attacks increment a counter of failed login attempts on most directory services – a good defense against brute force attacks is to lock out users after a few failed attempts, thus nullifying a brute force attack in progress

- Implement Captcha: Captcha is a common system to verify a human is a human on websites and can stop brute force attacks in progress

- Use multi-factor authentication: Multi-factor authentication adds a second layer of security to each login attempt that requires human intervention which can stop a brute force attack from success

The proactive way to stop brute force attacks starts with monitoring. Varonis monitors Active Directory activity and VPN traffic to detect brute force attacks in progress. We’ve got threat models that monitor lockout behaviors (often a sign that there’s a brute force attack under way), threat models that detect potential credential stuffing, and more – all designed to detect and prevent brute force attacks before the attack escalates.

It’s better to detect an attack in progress and actively stop the attack than it is to hope your passwords are un-crackable. Once you detect and stop the attack, you can even blacklist IP addresses and prevent further attacks from the same computer.

Ready to get ahead of brute force attacks? Get a 1:1 demo to learn how Varonis detects attacks so you can stop attackers proactively.

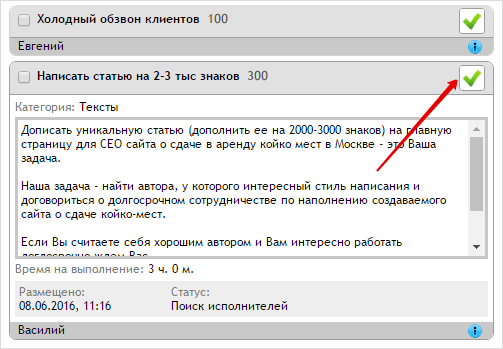

Скрипт для брута web-форм (типа, Прога для взлома ВК)

Важно! На сервере ВК стоит скрипт отслеживающий частоту отправки пакетов, т.е. если вы будете долбить со скоростью N раз/сек – вас автоматически отправят в бан лист по IP.

Также ВК использует ГЕОслежение

Без динамического IP брутить не стоит и пытаться, может помочь VPN.

Лично я считаю перебор паролей ВК делом малоперспективным, но для ценителей выложу старенький скрипт на Перл’е, позаимствованный у 5p4x2knet a.k.a. Apocalyptic’s и немного пофиксеный.

Скрипт работает методом POST только по двум параметрам – login и пароль.

Если логин известен (например, номер телефона), то соответствующие поля просто заполните значением без обращения к словарю.

Скрытые поля – капчу, картинки скрипт не передаст, скрывайте источник запросов (себя) как описано выше.

Тут нам пригодится вменяемый брут-словарь, который мы составляли в начале статьи. (назовем его, к примеру, brut.txt)

Также нужен файл, из которого наша программа будет получать информацию.

Программа будет вести брутфорс всех скриптов указанных в этом файле.(infa.txt). Если скрипт один, то можно заменить

Естественно, файл для записи результатов (result.txt)

Итак,

Обещанные ссылки. Нажми для скачивания.

Брут словарь (топ лоховских паролей) (1.83 Kb)

Прога «Генератор брута» (для создания своего брут словаря) (690 Kb)

Description

A brute force attack can manifest itself in many different ways, but

primarily consists in an attacker configuring predetermined values,

making requests to a server using those values, and then analyzing the

response. For the sake of efficiency, an attacker may use a dictionary

attack (with or without mutations) or a traditional brute-force attack

(with given classes of characters e.g.: alphanumeric, special, case

(in)sensitive). Considering a given method, number of tries, efficiency

of the system which conducts the attack, and estimated efficiency of the

system which is attacked the attacker is able to calculate approximately

how long it will take to submit all chosen predetermined values.

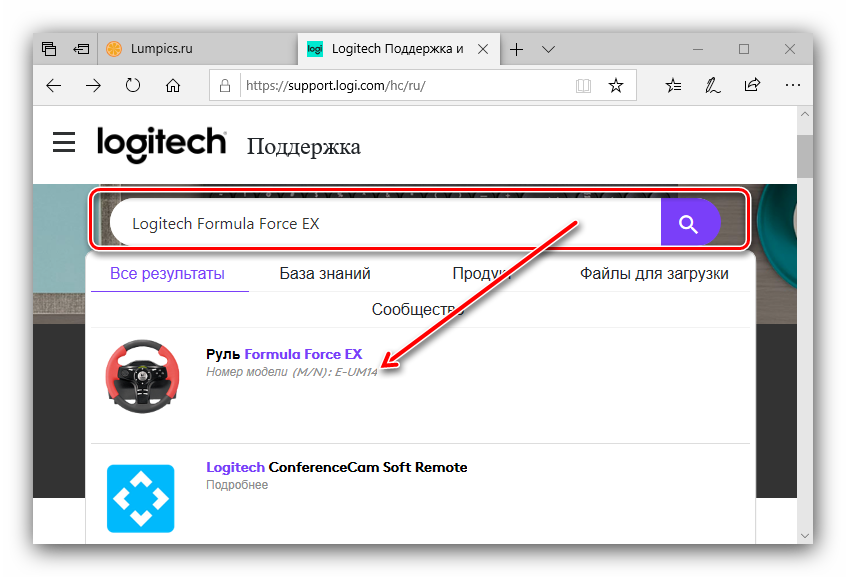

Взлом страницы входа роутера

Чтобы иметь представления об HTTP аутентификации начнём с выдержки из справки Router Scan by Stas’M:

Формально можно разделить устройства на два типа — те, которые используют аутентификацию на уровне протокола HTTP, — и другие, которые её не используют — в их число входят устройства, использующие HTTP формы для авторизации.

Первый тип устройств довольно легко отличить от второго, открыв устройство в интернет браузере: у них в самом начале всегда появляется всплывающее окно с названием устройства и предложением ввести логин и пароль. Устройства второго типа не выдают подобного приглашения, а сразу открывают веб страницу, на которой также можно авторизоваться.

Но, если вы затрудняетесь визуально определить тип аутентификации, можно изучить HTTP заголовки ответа устройства, а конкретно заголовок WWW-Authenticate — именно он указывает на использование аутентификации на уровне протокола.

Для подбора пароля к таким устройствам Router Scan использует словари пар логин/пароль. Программой поддерживаются два метода аутентификации на уровне протокола:

- Basic — базовая аутентификация, имя пользователя и пароль обрабатываются обратимым шифром и отправляются в заголовках (подробнее).

- Digest — дайджест аутентификация, данные для входа необратимо хешируются алгоритмом MD5 и отправляются в заголовках (подробнее).

Для остальных устройств, не использующих эти методы, перебор по словарям не поддерживается (за исключением некоторых моделей, для которых была добавлена поддержка словаря Form аутентификации). Но можно воспользоваться функцией Use credentials в главном окне программы, которая проверяет пару логин/пароль независимо от метода аутентификации.

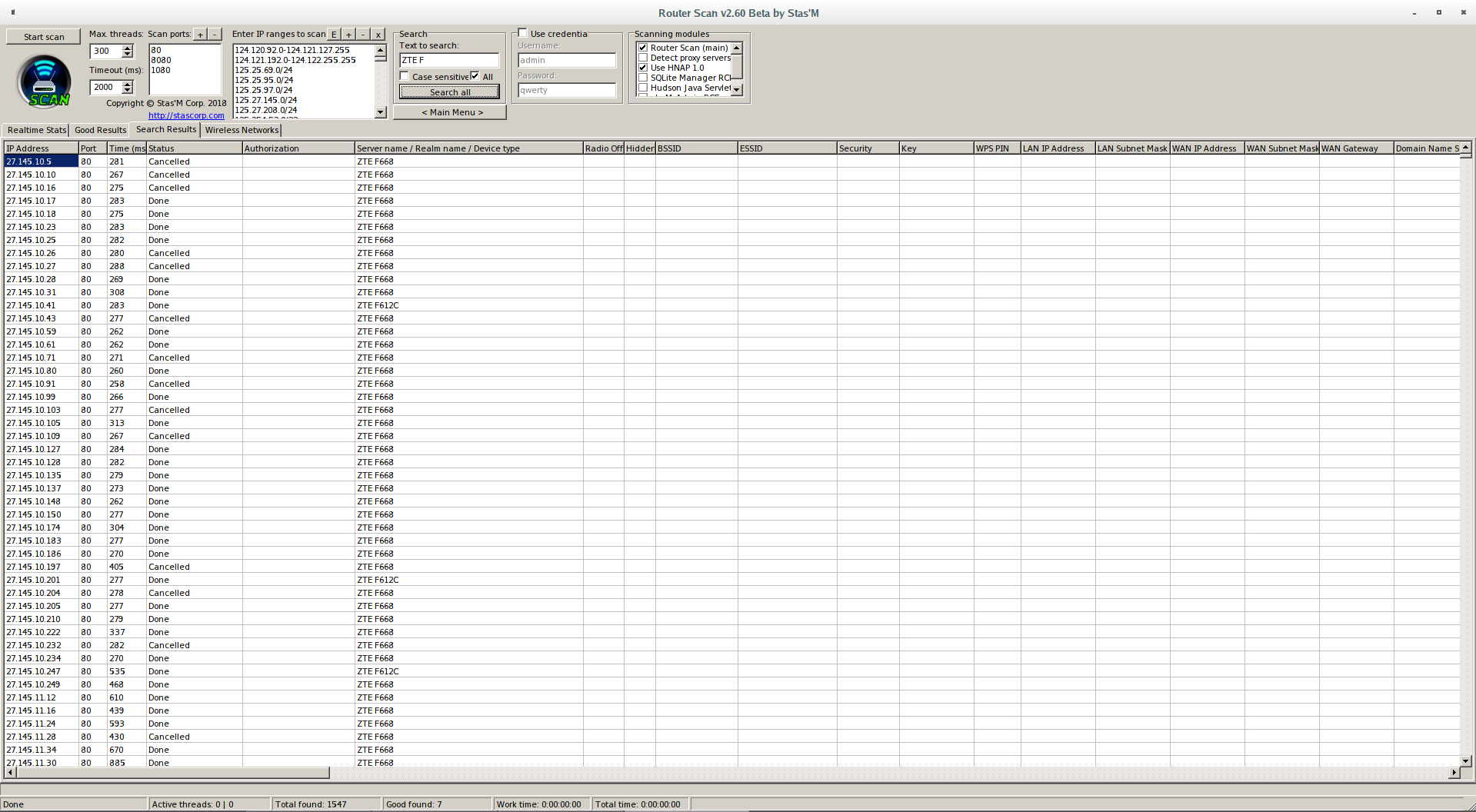

Итак, Router Scan использует брут-форс форм для авторизации на роутере не для всех моделей, в результате можно получить следующую картину:

Это несколько кучных подсетей в которых в избытке водится роутер ZTE F668. Скажу больше — почти во всех них стандартные логины и пароли, но ни Router Scan, ни RouterSploit не извлекает из них информацию, поскольку на роутере вход выполняется с помощью веб-формы, а для этой модели брут-форс не поддерживается.

See also

- Fluid MotionFluid MotionViridian JewelRadius: Large (1500)+(16-24) to DexterityStrength from Passives in Radius is Transformed to DexterityEven the strongest of steel can be made to bend.Place into an allocated Jewel Socket on the Passive Skill Tree. Right click to remove from the Socket.

- InertiaInertiaCrimson JewelRadius: Large (1500)+(16-24) to StrengthDexterity from Passives in Radius is Transformed to StrengthThere is no force without movement.Place into an allocated Jewel Socket on the Passive Skill Tree. Right click to remove from the Socket.

- Fertile MindFertile MindCobalt JewelRadius: Large (1500)+(16-24) to IntelligenceDexterity from Passives in Radius is Transformed to Intelligence»The swallow flew fast and took many turns,spilling a seed where no plant had grown before.This seed grew and grew until the desert became fertile and abundant.Your mind is like this seed.»- Maraketh ProverbPlace into an allocated Jewel Socket on the Passive Skill Tree. Right click to remove from the Socket.

- Efficient TrainingEfficient TrainingCrimson JewelRadius: Large (1500)+(16-24) to StrengthIntelligence from Passives in Radius is Transformed to StrengthWorking smart and working hard aren’t mutually exclusive.Place into an allocated Jewel Socket on the Passive Skill Tree. Right click to remove from the Socket.

- Careful PlanningCareful PlanningViridian JewelRadius: Large (1500)+(16-24) to DexterityIntelligence from Passives in Radius is Transformed to Dexterity»Greatly outnumbered, Deshret dressed her personal guard in identical garb. When the Empire rode north, Deshret and her guard took turns revealing themselves, creating the illusion of speed beyond the capabilities of even the Virtue Gems.»- History of the MarakethPlace into an allocated Jewel Socket on the Passive Skill Tree. Right click to remove from the Socket.

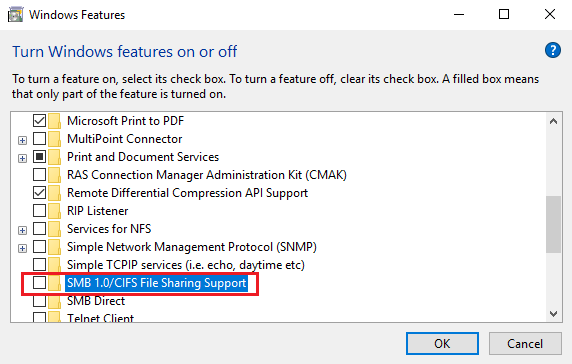

Защита от bute-force атак для SSH

Приведенная ниже конфигурация поможет предотвратить атаку методом перебора с помощью помещения IP-адреса атакующего в черный список на 10 дней.

/ip firewall filter add chain=input protocol=tcp dst-port=22 src-address-list=ssh_blacklist action=drop \ comment="drop ssh brute forcers" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new \ src-address-list=ssh_stage3 action=add-src-to-address-list address-list=ssh_blacklist \ address-list-timeout=10d comment="" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new \ src-address-list=ssh_stage2 action=add-src-to-address-list address-list=ssh_stage3 \ address-list-timeout=1m comment="" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new src-address-list=ssh_stage1 \ action=add-src-to-address-list address-list=ssh_stage2 address-list-timeout=1m comment="" disabled=no add chain=input protocol=tcp dst-port=22 connection-state=new action=add-src-to-address-list \ address-list=ssh_stage1 address-list-timeout=1m comment="" disabled=no

Если требуется заблокировать трафик проходящий через маршрутизатор (в предыдущем примере трафик был направлен к маршрутизатору), то надо добавить правило для цепочки «forward»:

/ip firewall filter add chain=forward protocol=tcp dst-port=22 src-address-list=ssh_blacklist action=drop \ comment="drop ssh brute downstream" disabled=no

Examples

Brute-force attacks are often used for attacking authentication and

discovering hidden content/pages within a web application. These attacks

are usually sent via GET and POST requests to the server. In regards to

authentication, brute force attacks are often mounted when an

is not in place.

Example 1

A web application can be attacked via brute force by taking a word list

of known pages, for instance from a popular content management system,

and simply requesting each known page then analyzing the HTTP response

code to determine if the page exists on the target server.

DirBuster

is a tool that does exactly this.

Other tools for this type of attack are as follows:

— dirb

— WebRoot

dirb is capable of:

— setting cookies

— adding any HTTP header

— using PROXY

— mutating objects which were found

— testing http(s) connections

— seeking catalogues or files using defined dictionaries and templates

— and much much more

The simplest test to perform is:

In the output the attacker is informed that directory was

found. The attacker has now found a potential directory of interest

within this application. In dirb’s templates there are, among others, a

dictionary containing information about invalid httpd configurations.

This dictionary will detect weaknesses of this kind.

The application

WebRoot.pl, written by

CIRT.DK, has embedded mechanisms for parsing server responses, and based

on the phrase specified by the attacker, measures if the server response

is expected.

For example:

Np.

Another example is to examine ranges of the variable’s values:

Road Blocks:

One of the main issues with tools like dirb/dirbuster consist in the

analysis of server responses. With more advanced server configuration

(e.g. with mod_rewrite) automatic tools are sometimes unable to

determine “File not found” errors due to the server response being an

HTTP response code 200 but the page itself indicates “File not found”.

This can lead to false positives if the brute force tool is only relying

on HTTP response codes.

Suite](http://portswigger.net/), can be used to parse specific parts of

the page returned, looking for certain strings in an effort to reduce

false positives.

Example 2

In regards to authentication, when no password policy is in place an

attacker can use lists of common username and passwords to brute force a

username or password field until successful authentication.

Немного о прокси серверах для брутфорса

Любой уважающий себя хакер прежде всего думает о том, как защитить себя

А так как то, что он делает, совершенно незаконно, то этому нужно уделить особое внимание. Мы уже знаем, что такое брут, а теперь хотелось бы сказать, как работает прокси-сервер

Он позволят оставаться незамеченным во время взлома учётных записей. Простыми словами, IP-адрес остаётся неизвестным. Это и есть основная защита людей, взламывающих чужие аккаунты.

Но это еще далеко не всё. После того как учётная запись была взломана, на неё нужно зайти. Но даже имея правильный логин и пароль, иногда сделать это непросто. Например, изменение IP-адреса влечёт отправку защитного кода на почту или телефон, такая система успешно используется компанией Valve, в частности для защиты их продукта под названием Steam. Конечно, уже стало понятно, что такое прокси для брута. Следовательно, мы можем войти в любой аккаунт и не вызвать совершенно никаких подозрений, что и делает преступление идеальным.

Описание

Брута воспитывался истово верующей и богобоязненной бабушкой. Она знала наизусть все псалмы и проповеди и с устрашающей эффективностью организовывала бригады по очистке святилищ, полировке статуй и забрасыванию камнями подозреваемых в распутстве девиц. Брута вырос с твердым знанием о Великом Боге Оме. Он рос, зная, что глаза Ома неотрывно следят за ним, особенно в местах уединения, типа туалета; что демоны окружают его со всех сторон, и лишь сила его веры и тяжелая бабушкина клюка, стоявшая за дверью в тех редких случаях, когда не использовалась, удерживают их на расстоянии. Он мог прочитать наизусть любую строку из любой из семи Книг Пророков и каждую Заповедь. Он знал все Законы и все Песни. Добрый, щедрый и исполнительный от природы, он словно был отмечен самими Роком в качестве подходящей кандидатуры на роль пророка.

До двенадцати лет Брута не покидал родную деревню. Затем он поступил в Цитадель Кома послушником. Он не умел ни читать, ни писать, однако у него была абсолютная память, позволяющая ему воспроизводить на бумаге любой текст, на который он кидал мимолетный взгляд. Во время событий книги «Мелкие боги» ему было около семнадцати лет. Это был толстый, неуклюжий молодой человек с большим красным, добродушным лицом. Его тело напоминало бочонок, а руки походили на окорок. Остальные послушники прозвали его Тупым Быком. Его наставник брат Нюмрод поручал ему работать в саду. По особому разрешению ему также было позволено не посещать уроки хорового пения. Брат Прептил, наставник по музыке, описывал голос Бруты как наводящий на мысль о разочарованном стервятнике, опоздавшему к останкам пони.

Как оказалось, Брута остался единственным человеком, по-настоящему верящим в Великого бога Ома. Когда Ом оказался заключенным в форму черепахи, Брута благодаря своей тихой и непоколебимое вере смог услышать глас божий

Необыкновенная память Бруты привлекла внимание дьякона Ворбиса, который взял его с собой на дипломатическую миссию в Эфеб. В Эфебе Брута познакомился с философами Дидактилосом и его племянником и впервые в жизни усомнился в истинности учения Ома

Он фактически спас от уничтожения книги из библиотеки Эфебa, проглядев и запомнив почти все её содержание. После пожара библиотеки и побега с опальным философом Дидактилосом Брута оказался в пустыне, где он нашел выжившего в кораблекрушении Ворбиса. Брута пронес его через всю пустыню в Омнию, несмотря на требования Ома бросить его и осознание того, что Ворбис — человек опасный. Ворбис произвел Бруту в архиепископы, но позже приказал его казнить. Бог Ом в форме черепахи спас его, обставив все таким образом, что собравшиеся на казнь тысячи омниан заново поверили в своего бога. Обретя веру, Ом обрел и былую силу. Он назначил Бруту главой омнианской церкви — сенобриахом, и назвал его Пророком пророков. Брута ввел в Омнии подобие конституционной религии и сделал омнианство одной из самых терпимых религий Плоского Мира. Он прожил еще сто лет и умер во время завтрака. После смерти он совершил еще одно деяние, достойное упоминания — провел Ворбиса через черную пустыню загробного мира, которую тот страшился пересечь в одиночестве.

Motives Behind Brute Force Attacks

Brute force attacks occur in the early stages of the cyber kill chain, typically during the reconnaissance and infiltration stages. Attackers need access or points of entry into their targets, and brute force techniques are a “set it and forget it” method of gaining that access. Once they have entry into the network, attackers can use brute force techniques to escalate their privileges or to run encryption downgrade attacks.

Attackers also use brute force attacks to look for hidden web pages. Hidden web pages are websites that live on the internet, but are not linked to other pages. A brute force attack tests different addresses to see if they return a valid webpage, and will seek out a page they can exploit. Things like a software vulnerability in the code they could use for infiltration – like the vulnerability used to infiltrate Equifax, or a webpage that contains a list of username and passwords exposed to the world.

There is little finesse involved in a brute force attack, so attackers can automate several attacks to run in parallel to expand their options of finding a positive – for them – result.

Brute Force Attack Prevention with Imperva

Imperva Bot Protection monitors traffic to your website, separating bot traffic from real users and blocking unwanted bots. Because almost all brute force attacks are carried out by bots, this goes a long way towards mitigating the phenomenon.

Bot Protection follows three stages to identify bad bots. It classifies traffic using a signature database with millions of known bot variants. When identifying a suspected bot, it performs several types of inspection to classify the bot as legitimate, malicious or suspicious. Finally, suspicious bots are challenged, to see if they can accept cookies and parse Javascript.

«И ты, дитя мое!» Как погиб Юлий Цезарь

Юлий Цезарь, римский полководец и политик, стал единоличным правителем страны после того, как победил своих противников в гражданской войне 49–45 годов до н.э. Республиканский строй прекратил существование, началось становление Римской империи.

Однако на вершине власти Цезарь пробыл недолго. 15 марта 44 года до н.э. (мартовские иды) группа сенаторов организовала убийство диктатора, желая восстановить Республику. Во главе заговорщиков стояли Гай Кассий Лонгин и Марк Юний Брут. Брута Цезарь считал своим другом и, по некоторым данным, даже сделал его своим приемным сыном (это нередко практиковалось в Древнем Риме).

Убийцы атаковали Цезаря на заседании сената, набросившись на него с кинжалами. По легенде, сначала диктатор отбивался стилом – острой палочкой для письма – но затем увидел среди нападавших Брута и сдался на милость убийц. Тогда он произнес с горечью свои последние слова: то ли по-гречески Καὶ σὺ, τέκνον («И ты, дитя мое»), то ли на латыни Tu quoque, Brute, fili mi! («И ты, Брут, сын мой!»). Согласно еще одной версии, Цезарь погиб молча.

«Смерть Цезаря». Винченцо Камуччини

«Смерть Цезаря». Винченцо Камуччини

Самый популярный вариант этой фразы – «И ты, Брут!» (Et tu, Brute!) – цитата из трагедии Уильяма Шекспира «Юлий Цезарь».

«Откуда Шекспир взял это латинское восклицание, неизвестно. У Плутарха оно не приводится, – отмечал советский литературовед А.А. Смирнов в примечании к пьесе. – Но современники Шекспира, несомненно, знали предание о таких словах Цезаря. Например, в анонимной «Правдивой трагедии о Ричарде III» (изд. в 1594 г.) король Эдуард говорит Кларенсу: «Et tu, Brute, ты тоже хочешь поразить Цезаря?» Некоторые критики думают, что слова эти содержались в латинской пьесе «Убиение Цезаря» и дошли из нее до Шекспира понаслышке».

Итак, что же такое брут-атака?

Брутфорс — это самый простой способ получить доступ к сайту, устройству или серверу (или всему другому, что защищено паролем). Он пробует различные комбинации имен пользователей и паролей снова и снова, пока не случится вход. Это повторяющееся действие подобно армии, атакующей форт.

Некоторым такое описание брутфорс-атаки дает основания подумать, что любой может это сделать. Это действительно простые действия, но добиться успеха не всегда получится.

Обычно каждый общий идентификатор (например, admin) имеет пароль. Все, что нужно сделать — это попытаться угадать его. Например, если это двузначная комбинация, у вас есть 10 цифр от 0 до 9. Это означает, что существует 100 возможностей. Можно подобрать их вручную и вводить один за другим.

Но правда в том, что ни один пароль в мире не состоит из двух символов. Даже номера контактов, используемые на мобильных телефонах или в банке, состоят минимум из 4-х символов.

В Интернете же 8 символов обычно являются стандартом для кратчайшего пароля. Кроме того, добавляется сложность в том, что в пароли включаются символы алфавита, чтобы сделать их более безопасными. Буквы могут использоваться как в верхнем, так и в нижнем регистре, что делает код чувствительным к его переключению.

Итак, если есть буквенно-цифровой 8-символьный пароль, сколько возможных комбинаций придется подбирать? В английском языке имеется 26 алфавитных букв. Если посчитать их как в верхнем, так и в нижнем регистре, получится 26 + 26 = 52. Затем нужно добавить цифры: 52 + 10 = 62.

Итак, всего имеется 62 символа. Для 8-символьного пароля это будет 628, что сделает 2.1834011 × 1014 возможных комбинаций.

Если вы попытаетесь использовать 218 триллионов комбинаций за одну попытку в секунду, это займет 218 триллионов секунд, или 3,6 триллиона минут. Проще говоря, потребуется около 7 миллионов лет, чтобы взломать пароль с окончательной комбинацией. Конечно, процесс может занять меньше, но это максимальный срок для подбора такого значения. Понятно, что ручной брутфорс – это невозможно.

Заключение

Усложнение алгоритмов хеширования и применение пользователями все более сложных и длинных паролей компенсируется увеличением вычислительной мощности хешкрекера и созданием все более мощных ферм, которые ломают хеши на таких скоростях, которые мы даже не могли себе представить еще несколько лет назад.

Но главное в том, что сама идеология — хранение паролей пользователей в виде хешей — многие годы уже не меняется, и это относится как к паролям пользователей интернет-ресурсов, так и к пользователям всевозможных операционных систем, а значит, знания в области хешкрекинга будут актуальны и на все ближайшие годы!

Как сломать хеш, если под руками нет ни железа, ни софта?

Для этого можно проверить свой хеш в онлайн-базах хешей типа www.cmd5.ru. Или сразу на сервисах типа www.hashchecker.de, которые проверяют хеш массово в десятках баз, и, может быть, тебе повезет.

Но у таких сервисов есть недостаток — в основном они содержат хеши от искусственно сгенерированных паролей. Пока единственный сервис, где собраны только реальные хеши и пароли пользователей, — Hash Finder. На нем уже накоплено более 500 миллионов таких хешей и паролей — все они были кем-то когда-то реально использованы, поэтому процент найденных паролей на нем гораздо выше, чем на других сервисах.

Еще вариант — разместить свой хеш (или список хешей) на одном из хешкрекерских форумов, где всегда можно получить помощь. Самые популярные форумы:

- forum.insidepro.com;

- forum.hashkiller.co.uk;

- forum.antichat.ru/forums/76.

Также можно разместить свой хеш и в платных ветках этих форумов, указав цену за найденный пароль. Тогда с ним гарантированно начнут работать десятки хешкрекеров, и высока вероятность взломать пароль.