Проверка хеш-сумм: что это такое?

Содержание:

- О популярных хэш-алгоритмах

- Когда необходимо устанавливать программу.

- Вариант через командную строку (без установки программ)

- Hashtab: как пользоваться?

- QR — штрихкодирование документов (+Телеграм-бот) БЕЗ изменения печатных форм, с произв. алгоритмами создания QR -кода и обработки для УТ 11 (все), ERP 2, КА 2, УТ 10.3, УПП 1.3, Розница 2.2, УНФ 1.6, БП 3

- Описание алгоритмаПравить

- Сравнение хеша в любой операционной системе

- Выгрузка в SPOT 2D / ОРИМИ с произвольной структурой полей в файле для ЛЮБЫХ конфигураций (платформа 8.3 +)

- Модели перехода ИОК

- Hashtab что это за программа?

О популярных хэш-алгоритмах

- Алгоритмы CRC16/32 — контрольная сумма (не криптографическое преобразование).

- Алгоритмы MD2/4/5/6. Являются творением Рона Райвеста, одного из авторов алгоритма RSA.

- Алгоритм MD5 имел некогда большую популярность, но первые предпосылки взлома появились еще в конце девяностых, и сейчас его популярность стремительно падает.

- Алгоритм MD6 — очень интересный с конструктивной точки зрения алгоритм. Он выдвигался на конкурс SHA-3, но, к сожалению, авторы не успели довести его до кондиции, и в списке кандидатов, прошедших во второй раунд этот алгоритм отсутствует.

- Алгоритмы линейки SHA. Широко распространенные сейчас алгоритмы. Идет активный переход от SHA-1 к стандартам версии SHA-2. SHA-2 — собирательное название алгоритмов SHA224, SHA256, SHA384 и SHA512. SHA224 и SHA384 являются по сути аналогами SHA256 и SHA512 соответственно, только после расчета свертки часть информации в ней отбрасывается. Использовать их стоит лишь для обеспечения совместимости с оборудованием старых моделей.

Когда необходимо устанавливать программу.

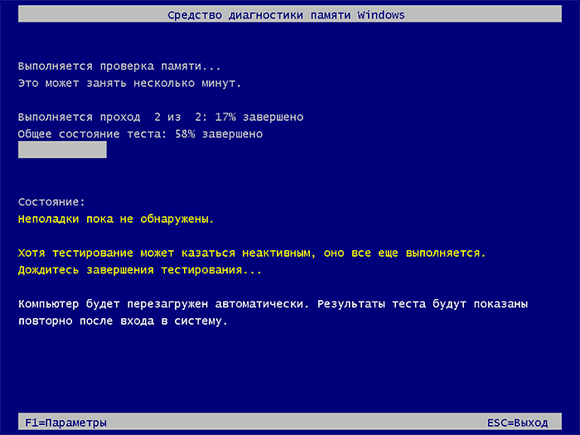

Сервис устанавливают тогда, когда пользователь замечает, что его ПК стал работать медленнее. Когда возникают трудности при захождении на какие-либо сайты в Интернете, также необходимо применять этот сервис.

Он быстро и без каких-либо дополнительных действий сможет обнаружить опасные вирусы, которые поражают компьютер и препятствуют его нормальной работе.

Также откроются зараженные шпионскими программами файлы. Разобравшись, hashtab что это за программа, вы значительно облегчите и ускорите работу своего ПК.

19/01/2016

Alternate HASH-Generator — программа, позволяющая создавать хеш-значения из строки либо файла. Приложение помогает узнать контрольную сумму файла и сравнивает её с эталонным значением. Такие манипуляции нужны для проверки правильности передачи разных данных. Программу можно использовать для проверки правильности значения скачанного файла. После скачивания документа пользователь может сравнить контрольную сумму загруженного документа с указанной в описании файла. В случае несовпадения контрольного значения пользователю перезагрузить файл, так как при скачивании произошла ошибка. Программа помогает избежать открытия файлов, зараж…

03/11/2015

MultiHasher — лёгкая программа созданная португальскими компьютерщиками для вычисления хеша любых документов. Данный калькулятор может, за раз, вычислить несколько значений хеша для одного файла. Работает с алгоритмами CRC32, SHA-1, SHA-256, SHA-384, SHA-512 и MD5. Так же есть функция для проверки файла с помощью VirusTotal. Программа интегрируется в проводник Windows, что упрощает работу и вычисления хеша в разы. Ещё для простоты работы с программой включается функция Drag and Drop, для быстрого добавления файлов или даже папки в очередь обработки. Программа мултиязычная и имеет русский язык, что дает ей преимущество перед дру…

20/04/2015

HashTools — полезная, простая в использовании утилита, помогающая достаточно быстро определить конечную контрольную сумму файлов. Утилита полезна для пользователей, которые хотят проверить целостность имеющихся файлов. Приложение имеет достаточно простой интерфейс, что позволяет достаточно быстро выбрать файл либо нужный каталог. Затем необходимо задать алгоритм для определения контрольной суммы. HashTools поддерживает генерирование контрольных сумм посредством SHA256, SHA384, MD5, SHA1, CRC32, SHA512. Позволяет сохранять отчет можно в виде файла с SFV-расширением. Пользователь может выбирать файлы для обработки, перетаскивая…

26/08/2014

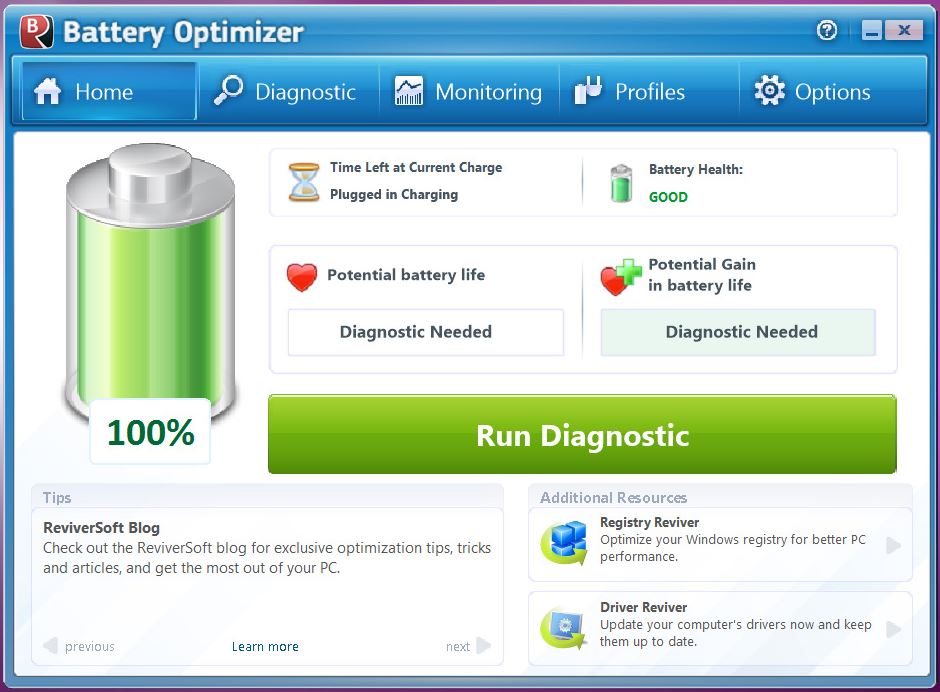

Нередко активным пользователям интернета приходится скачивать какие-то программы и файлы. Это может быть музыка, видео, игры или что-то ещё. И очень часто возникают ситуации, когда файл при скачивании оказывается повреждённым или битым. Чаще всего это происходит из-за прервавшейся закачки, низкой скорости интернет соединения, плохой связи с файлообменником и т.п. Для проверки целостности любого файла и для решения части подобных проблем, программа HashTab будет одним из лучших решений. Данная программа полностью бесплатна и занимает очень мало места. Настолько мало, что её можно поместить на любой съёмный носитель. При…

Часто бывает нужно отыскать на компьютере битые и поврежденные файлы. Для этого существует множество программ. Одной из самых лучших является утилита Hashtab. Что это за программа? Для чего она нужна и как ей пользоваться? Об этом пойдет речь далее.

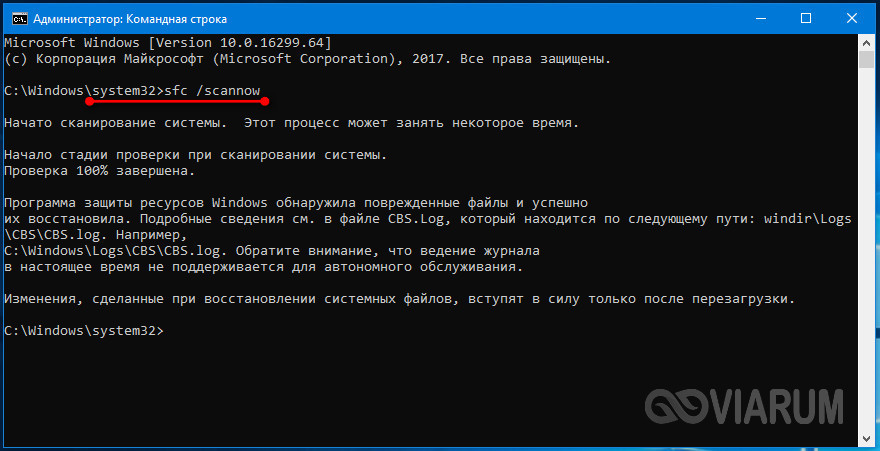

Вариант через командную строку (без установки программ)

В том случае, если вам не хочется устанавливать какие-либо программы, то можно обойтись встроенными средствами Windows, для этого можно воспользоваться утилитой CertUtil.

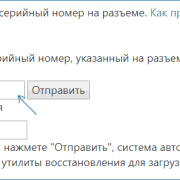

Для проверки MD5 хеша, достаточно ввести следующую команду:

Certutil -hashfile C:\Users\Admin\Downloads\HashTab_v6.0.0.34_Setup.exe MD5

C:\Users\Admin\Downloads\HashTab_v6.0.0.34_Setup.exe

— это путь к тому файлу, хеш-сумму которого мы хотим посчитать.

Как видно на скриншоте, хеш-сумма нашего файла 62130c3964

… полностью идентична той, которую мы получили с помощью первого и второго способа.

Оценить статью

Другие статьи:

Произошла ошибка при проверке подлинности. Указанная функция не поддерживается.…

В наш цифровой век, даже один жалкий байт может стоить много. Если в файле ISO образа недостает хотя бы байта, то польза от подобного файла будет сомнительной. В один прекрасный момент, когда вы захотите проинсталлировать себе новую операционную систему, процесс прервется на определенном этапе установки, из-за того, что образ оказался битым. Поэтому любой ISO файл следует просканировать на целостность, перед тем как прожечь его на болванку. Таким образом, вы экономите свое драгоценное время и предостерегаете себя от нелепых казусов, возникших в процессе использования дисков на которых был записан тот или иной ISO образ. И еще один важный момент, битым ISO образ может оказать как по причине, не зависящей от вас – например, сам файл был загружен автором уже битым. А также по причине нестабильности вашего интернет соединения, что в итоге привело к утрате данных при скачивании файла на ваш компьютер.

Для сканирования контрольной суммы ISO образа, вам следует последовательно выполнить следующие шаги. Подробно описывать нет смысла, так как программа довольно простая и не требует глубоких познаний и серьезного описания. Однако давайте пошагово:

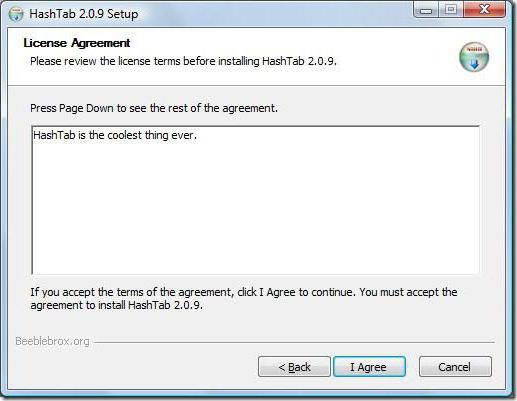

- Ищем на просторах всемирной паутины программу HashTab (или ей аналогичную программу, предназначенную для проверки контрольных сумм (или хеш-сумм) ISO образов), загружаем ее себе на компьютер и инсталлируем. Скачать программу можно, например, отсюда https://www.softportal.com/get-19546-hashtab.html , либо с официального сайта. Процесс установки достаточно простой и не требует описания;

- Далее жмем правой клавишей мыши на файл ISO образа и выбираем из всплывающего контекстного меню пункт «Свойства», где будет располагаться, новая вкладка, созданная программой HashTab;

- Переходим во вкладку «Хеш-суммы файлов», там будет указана хеш-сумма скачанного файла. Эта сумма является контрольной для того файла который вы скачали и даже в случае его нецелостности, он все равно будет иметь контрольную сумму;

- Копируем хеш-сумму из описания к ISO файлу (обычно, в теме, откуда вы скачиваете файл, указывается контрольная сумма ISO образа, так же контрольная сумма должно присутствовать на обратном обороте диска, если образ скопирован с диска и если диск является лицензионным), вставляем ее в поле «Сравнение хеша» и нажимаем кнопку «Сравнить файл…».

Готово! Таким образом, мы узнаем, совпадают ли контрольные суммы, и убедимся в готовности ISO образа для прожига. Если контрольные суммы разнятся, то необходимо скачать ISO файл заново и еще раз проверить его целостность. Если окажется, что ISO образ, скачанный повторно все равно битый, то лучше вам поискать на просторах интернета другой образ и желательно от другого автора.

Самое интересно, что программа HashTab доступна как для пользователей операционной системы Windows, так и для ценителей MacOs. Поэтому HashTab является универсальным инструментом для проверки контрольных сумм ISO образов. И даже если у вас есть несколько компьютеров, на которых установлены разные операционные системы, вам будет куда привычнее использовать одно программное обеспечение, нежели искать отдельные программы, предназначенные для разных операционных систем. В интернете довольно много аналогичных решений, что позволяет вам выбрать среди обилия практически одинаковых программ, отличающихся друг от друга разве что интерфейсом. Впрочем, все эти программы довольно простые и не сильно широки в плане своей функциональности, поэтому, что бы вы ни выбрали, все это будет примерно одного поля ягода. Успехов вам и целостности информации!

Hashtab: как пользоваться?

Утилиту на компьютер лучше всего загружать из какого-либо проверенного источника. Поставляется она в качестве стандартного установочного файла. В комплекте идет также и русификатор. Это удобно, потому что не возникнет никаких дополнительных сложностей с настройкой языка.

После установки утилиты сразу же можно проверять качество и подлинность всех файлов, хранящихся на жестком диске пользователя. Если работа происходит в Windows, то достаточно просто нажимать правой клавишей мыши на файле и выбирать пункт «Свойства». Здесь и будет параметр, показывающий контрольную сумму.

Перед пользователем появится множество различных показателей сумм. В том случае, если они не совпадают, можно понять, что файл либо поврежден, либо заражен вредоносным ПО. В соответствующем поле сразу показываются все значения выбранного пользователем файла. Их можно сортировать по типу и выбирать нужный. Для легкости работы создатели программы встроили в нее библиотеки в формате DLL. В рабочее поле можно поместить текст хеш-значения, что даст возможность сравнить хеш за мгновения. Указатель в программе укажет на все различия и совпадения в значениях без какого-либо визуального сравнения.

QR — штрихкодирование документов (+Телеграм-бот) БЕЗ изменения печатных форм, с произв. алгоритмами создания QR -кода и обработки для УТ 11 (все), ERP 2, КА 2, УТ 10.3, УПП 1.3, Розница 2.2, УНФ 1.6, БП 3

Все знают, что в QR — код можно закодировать большое количество информации, но не все знают что это можно использовать в автоматизации бизнеса, в частности в плане документооборота. Представьте, что есть система, которая НЕ ТРЕБУЕТ изменения конфигурации, НЕ ТРЕБУЕТ изменения ни одной печатной формы для добавления QR-кода, включая внешние, НЕ ХРАНИТ данные штрихкодов и их связь, от чего база не «пухнет», ИМЕЕТ возможность закодировать в QR-коде произвольные данные параметров для последующей обработки полученных данных, УМЕЕТ обработать считанный QR-код как ВЫ захотите — например, ОТКРЫТЬ документ, СОЗДАТЬ документ любого вида по входным параметрам, ОТОБРАТЬ из документа определенные данные и перенести их в другой документ, ОТКРЫТЬ отобранные данные по данным QR-кода в виде таблицы для сверки данных и прочее. А так же ИМЕЕТ удобный интерфейс, ХРАНИТ историю операций в обход базы для каждого пользователя в отдельности и УМЕЕТ работать с 2D — сканерами в режиме клавиатуры и эмуляции USB COM. А так же автоматически распознавать отсканированные печатные формы (картинки или pdf-файлы) и выполнять заданные произвольные алгоритмы! Так же система может работать со своим телеграм ботом! Об это подробнее описано ниже(Обновление от 07.10.2020, версия 2.1-2.3)

9990 руб.

Описание алгоритмаПравить

SHA-1 реализует однонаправленную хеш-функцию, простроенную на идее функции сжатия. Входами функции сжатия являются блок сообщения длиной 512 бит и выход предыдущего блока сообщения. Выход представляет собой значение всех хеш-блоков до этого момента. Иными словами хеш блока $ M_i $ равен $ h_i = f(M_i, h_{i-1}) $. Хеш-значением всего сообщения является выход последнего блока.

Инициализация

Исходное сообщение разбивается на блоки по 512 бит в каждом. Последний блок дополняется до длины, кратной 512 бит. Сначала добавляется 1 а потом нули, чтобы длина блока стала равной 512 — 64 бит. В оставшиеся 64 бита записывается длина исходного сообщения. Дополнение последнего блока осуществляется всегда, даже если сообщение уже имеет нужную длину. Таким образом, число добавляемых битов находится в диапазоне от 1 до 512.

Инициализируются пять 32-битовых переменных.

A = a = 0x67452301 B = b = 0xEFCDAB89 C = c = 0x98BADCFE D = d = 0x10325476 E = e = 0xC3D2E1F0

Определяются четыре нелинейные операции и четыре константы.

| $ F_t(m, l, k) = (m \wedge l) \vee (\neg{m} \vee k) $ | $ K_t $ = 0x5A827999 | 0≤t≤19 |

| $ F_t(m, l, k) = m \oplus l \oplus k $ | $ K_t $ = 0x6ED9EBA1 | 20≤t≤39 |

| $ F_t(m, l, k) = (m \wedge l) \vee (m \wedge k) \vee (l \wedge k) $ | $ K_t $ = 0x8F1BBCDC | 40≤t≤59 |

| $ F_t(m, l, k) = m \oplus l \oplus k $ | $ K_t $ = 0xCA62C1D6 | 60≤t≤79 |

Главный цикл Править

Главный цикл итеративно обрабатывает каждый 512-битный блок. Итерация состоит из четырех этапов по двадцать операций в каждом. Блок сообщения преобразуется из 16 32-битовых слов $ M_i $ в 80 32-битовых слов $ W_j $ по следующему правилу:

$ W_t = M_t $ при 0≤t≤15$ W_t $ = ($ W_t $-3$ \oplus $ $ W_t $-8$ \oplus $ $ W_t $-14$ \oplus $ $ W_t $-16) << 1 при 16≤t≤79

здесь << – это циклический сдвиг влево

для $ t $ от 0 до 79 temp = (a<<5) + $ F_t $(b,c,d) + e + $ W_t + K_t $ e = d d = c c = b<<30 b = a a = temp

После этого a, b, c, d, e прибавляются к A, B, C , D , E соответственно.

Начинается следующая итерация.

Итоговым значением будет объединение пяти 32-битовых слов в одно 160-битное хеш-значение.

Псевдокод SHA-1 Править

Замечание: Все используемые переменные 32 бита.

Инициализация переменных:

h0 = 0x67452301

h1 = 0xEFCDAB89

h2 = 0x98BADCFE

h3 = 0x10325476

h4 = 0xC3D2E1F0

Предварительная обработка:

Присоединяем бит '1' к сообщению

присоединяем k битов '0', где k наименьшее число ≥ 0 такое что длина получившегося сообщения(в битах) сравнима с 448 (mod 512)

добавленная длина сообщения в битах, (после предварительной обработки), в битах.

В процессе сообщение разбивается последовательно по 512 бит:

for перебираем все такие части

разбиваем этот кусок на 16 частей, слов по 32-бита w, 0 <= i <= 15

16 слов по 32-бита расширяются в 80 32-битовых слов:

for i from 16 to 79

w = (w xor w xor w xor w) 1

Инициализация хеш-значений этой части:

a = h0

b = h1

c = h2

d = h3

e = h4

Основной цикл:

for i from 0 to 79

if 0 ≤ i ≤ 19 then

f = (b and c) or ((not b) and d)

k = 0x5A827999

else if 20 ≤ i ≤ 39

f = b xor c xor d

k = 0x6ED9EBA1

else if 40 ≤ i ≤ 59

f = (b and c) or (b and d) or (c and d)

k = 0x8F1BBCDC

else if 60 ≤ i ≤ 79

f = b xor c xor d

k = 0xCA62C1D6

temp = (a leftrotate 5) + f + e + k + w

e = d

d = c

c = b leftrotate 30

b = a

a = temp

Добовляем хеш-значение этой части к результату:

h0 = h0 + a

h1 = h1 + b

h2 = h2 + c

h3 = h3 + d

h4 = h4 + e

Итог конечное хеш-значение:

digest = hash = h0 append h1 append h2 append h3 append h4

Вместо оригинальной формулировки FIPS PUB 180-1 приведены следующие эквивалентные выражения и могут быть использованы на компьютере в главном цикле:

(0 ≤ i ≤ 19): f = d xor (b and (c xor d)) (альтернатива 1) (0 ≤ i ≤ 19): f = (b and c) xor ((not b) and d) (альтернатива 2) (0 ≤ i ≤ 19): f = (b and c) + ((not b) and d) (альтернатива 3) (40 ≤ i ≤ 59): f = (b and c) or (d and (b or c)) (альтернатива 1) (40 ≤ i ≤ 59): f = (b and c) or (d and (b xor c)) (альтернатива 2) (40 ≤ i ≤ 59): f = (b and c) + (d and (b xor c)) (альтернатива 3) (40 ≤ i ≤ 59): f = (b and c) xor (b and d) xor (c and d) (альтернатива 4)

Сравнение хеша в любой операционной системе

Имея это в виду, давайте посмотрим, как проверить хеш файла, который вы загрузили, и сравнить его с тем, который должен быть. Вот методы для Windows, macOS и Linux. Хеши всегда будут идентичны, если вы используете одну и ту же функцию хеширования в одном файле. Не имеет значения, какую операционную систему Вы используете.

Хеш файла в Windows

Этот процесс возможен без какого-либо стороннего программного обеспечения на Windows, благодаря PowerShell.

Чтобы начать работу, откройте окно PowerShell, запустив ярлык Windows PowerShell из меню Пуск.

Выполните следующую команду, заменив «C:\path\to\file.iso» путём к любому файлу, для которого вы хотите просмотреть хеш:

Get-FileHash C:\path\to\file.iso

Для создания хеша файла потребуется некоторое время, в зависимости от размера файла, используемого алгоритма и скорости диска, на котором находится файл.

По умолчанию команда покажет хеш SHA-256 для файла. Однако, можно указать алгоритм хеширования, который необходимо использовать, если вам нужен хэш MD5, SHA-1 или другой тип.

Выполните одну из следующих команд, чтобы задать другой алгоритм хэширования:

Get-FileHash C:\path\to\file.iso -Algorithm MD5

Get-FileHash C:\path\to\file.iso -Algorithm SHA1

Get-FileHash C:\path\to\file.iso -Algorithm SHA256

Get-FileHash C:\path\to\file.iso -Algorithm SHA384

Get-FileHash C:\path\to\file.iso -Algorithm SHA512

Get-FileHash C:\path\to\file.iso -Algorithm MACTripleDES

Get-FileHash C:\path\to\file.iso -Algorithm RIPEMD160

Сравните результат хеш-функций с ожидаемым результатом. Если это то же значение, файл не был поврежден, подделан или иным образом изменен от исходного.

Хеш файла на macOS

macOS содержит команды для просмотра различных типов хэшей. Для доступа к ним запустите окно терминала. Вы найдете его в Finder → Приложения → Утилиты → Терминал.

Команда md5 показывает MD5-хеш файла:

md5 /path/to/file

Команда shasum показывает хеша SHA-1 по умолчанию. Это означает, что следующие команды идентичны:

shasum /path/to/file

shasum -a 1 /path/to/file

Чтобы отобразить хеш файла SHA-256, выполните следующую команду:

shasum -a 256 /path/to/file

Хеш файла в Linux

В Linux обратитесь к терминалу и выполните одну из следующих команд для просмотра хеша файла, в зависимости от типа хеша, который вы хотите посмотреть:

md5sum /path/to/file

sha1sum /path/to/file

sha256sum /path/to/file

Выгрузка в SPOT 2D / ОРИМИ с произвольной структурой полей в файле для ЛЮБЫХ конфигураций (платформа 8.3 +)

Данная система предназначена всем, кому нужно выгружать данные в SPOT 2D или в ОРИМИ. Позволяет гибко настроить получение данных для каждого поля файла и файла выгрузки в целом. Имеет отборы по организации, складу, и папкам номенклатуры. Есть возможность выгружать данные как вручную, с выбором конкретного файла, за конкретный период, так и в автоматическом режиме в указанное вами время. Выгрузка может выполняться в файл или через http напрямую. Имеется подробная справка по настройке, а также примеры запросов для приведенных в примерах файлов выгрузки. Может работать в составе любой конфигурации! Обновление от 31.03.2020!

9990 руб.

Модели перехода ИОК

Ниже перечислены сценарии для внедрения SHA-2 в компоненты ИОК (для этих примеров используется двухуровневая ИОК — автономная корневая система, онлайн центры сертификации), каждый из которых может быть либо новым компонентом, либо перенесённым:

Два ИОК дерева, один полностью SHA-1, другой полностью SHA-2.

Остальные сценарии предполагают одно дерево ИОК:

- Всё дерево ИОК, от корня до конечных точек, — SHA-1.

- Всё дерево ИОК, от корня до конечных точек, — SHA-2.

- Корень — SHA-1, выдающие ЦС — SHA-2, сертификаты конечных точек — SHA-2.

- Корень — SHA-1, выдающие ЦС — SHA-2, сертификаты конечных точек — SHA-1.

- Корень — SHA-1, выдающие ЦС — SHA-2 и SHA-1, сертификаты конечных точек — SHA-2 и SHA-1.

- Корень — SHA-2, выдающие ЦС — SHA-1, сертификаты конечных точек — SHA-1.

- Корень — SHA-2, выдающие ЦС — SHA-2, сертификаты конечных точек — SHA-1.

- Корень — SHA-2, выдающие ЦС — SHA-2 и SHA-1, сертификаты конечных точек — SHA-2 и SHA-1.

Также возможно существование выдающего центра сертификации, который переключается между SHA-1 и SHA-2 по необходимости, но это с большой вероятностью вызовет путаницу в службах ИОК (и не особо рекомендуется). Если возможно, для облегчения перехода можно запустить параллельные ИОК, один — с SHA-1, другой — с SHA-2, а потом переводить используемые устройства после того, как позволит тестирование.

Примечание: собственный сертификат ЦС корневого ЦС не нужно переносить на SHA-2, даже если он всё ещё использует SHA-1. Все программы проверки устаревших SHA-1 заботятся обо всём после собственного сертификата корневого ЦС (и будут заботиться, по крайней мере, в обозримом будущем). Тем не менее, имеет смысл переместить всё, включая собственный сертификат ЦС корневого ЦС на SHA-2, чтобы можно было сказать, что вся ИОК — SHA-2, и избежать дальнейших изменений, связанных с SHA-1, в обозримом будущем.

Публичные ЦС уже перешли с SHA-1 на SHA-2 для любых сертификатов со сроком жизни, заканчивающимся после 1 января 2017, поэтому вы должны сосредоточить свои усилия на серверах и приложениях с ещё не перешедшими на SHA-2 публичными цифровыми сертификатами. После решения этой проблемы можно начать смотреть на внутренние ИОК и доверенные стороны. Переход с SHA-1 на SHA-2 технически не сложен, но это массовое логистическое изменение с множеством последствий, которое требует продолжительного тестирования.

Вряд ли большинство поставщиков знают точную дату смерти SHA-1 (т. е. дату, когда его использование в приложении или устройстве будет приводить к «фатальным» ошибкам), но скорее всего это произойдёт раньше, чем вы ожидаете, так как всё больше пользователей переходит на SHA-2. Поэтому вам действительно стоит совершить переход уже сейчас.

Hashtab что это за программа?

Целью Hashtab является поиск и выявление некорректно работающих системных файлов, также, по пути, утилита запускает цикл проверки правильности установленных файлов. В частности, это нужно для проверки скачанных образов и больших файлов. Программа запускает проверку контрольной суммы для того, чтобы пользователь был уверен, что скачал файл полностью, не потеряв ни одного байта. Такая проверка позволяет устранить появление ошибок из-за того, что файл в итоге оказался битый. Hashtab поддерживает множество алгоритмов суммы:

Целью Hashtab является поиск и выявление некорректно работающих системных файлов, также, по пути, утилита запускает цикл проверки правильности установленных файлов. В частности, это нужно для проверки скачанных образов и больших файлов. Программа запускает проверку контрольной суммы для того, чтобы пользователь был уверен, что скачал файл полностью, не потеряв ни одного байта. Такая проверка позволяет устранить появление ошибок из-за того, что файл в итоге оказался битый. Hashtab поддерживает множество алгоритмов суммы:

- CRC (проверяет целостность данных);

- MD5 (создает «отпечатки» для последующей их проверки);

- SHA1 (генерирует 160-битное хеш-значение, которое также называется дайджестом сообщения);

- SHA2 (создает «отпечатки» различной длины и генерирует хеш-код);

- Whirlpool (код хеширования, который явно имеет более красочное название — «воронка», нежели чем, остальные языки написания кода. Whirlpool осуществляет хеширование входного сообщения).

Использование этих и других алгоритмов позволяет Hashtab выделяться из ряда схожих программ и быть одной из лучших в своем роде.

Вам обязательно пригодится информация о программах для редактирования файлов pdf.

Особенности работы с утилитой

Hashtab работает с разными видами файлов, даже с теми, которые вы скачали с торрент-источника. Пользователь имеет возможность выбрать любой алгоритм для того, чтобы проверить файл. Это можно с легкостью сделать в панели настроек. Hаshtab способен сравнить несколько файлов с одинаковым названием для сравнения их хеш-сумм. Однако утилита не может вычислять значения одновременно для нескольких файлов. К сожалению, Hashtab пока что не имеет сервисной информации, но разработчики находятся в процессе решения этой проблемы. Можно отслеживать всю информацию по этой программе на ее официальном сайте.

Hashtab работает с разными видами файлов, даже с теми, которые вы скачали с торрент-источника. Пользователь имеет возможность выбрать любой алгоритм для того, чтобы проверить файл. Это можно с легкостью сделать в панели настроек. Hаshtab способен сравнить несколько файлов с одинаковым названием для сравнения их хеш-сумм. Однако утилита не может вычислять значения одновременно для нескольких файлов. К сожалению, Hashtab пока что не имеет сервисной информации, но разработчики находятся в процессе решения этой проблемы. Можно отслеживать всю информацию по этой программе на ее официальном сайте.

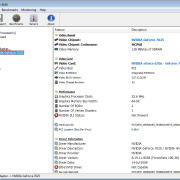

На каких платформах работает Hashtab?

Утилита поддерживается несколькими операционными системами, такими как Mac и Windows. На платформе Linuex Hashtab работать пока не может. В систему Windows утилита интегрируется и устанавливается в проводнике, а в яблочной системе она действует как отдельный плагин. Язык по умолчанию для Hashtab будет языком системы, но его всегда легко заменить в панели языковой панели самой программы.

Как пользоваться программой?

Скачать утилиту лучше всего с официального сайта разработчика, чтобы избежать вирусов. На компьютере она появится как отдельный установочный контейнер с расширением «.exe». В комплекте при скачивании присутствует программа русификации, что очень удобно, для тех, кто не владеет английским языком.

Как только, утилита установлена можно сразу же начать проверку всего диска. Если вы используете Windows, то достаточно будет просто щелчком правой кнопки мыши вызывать панель «Свойства». В этой панели сразу будет указан параметр контрольных сумм.

Пользователь увидит сразу множество показателей. В том случае, если они не похожи то,легко понять, что файл либо заражен вредоносным программным обеспечением , либо поврежден. В таком случае в меню утилиты необходимо вызвать специальную панель, в которой будут указаны все значения выбранного пользователем файла. Показатели можно сортировать для упрощения выбора. В Hashtab существует библиотека расширений DLL. В поле этой библиотеки можно поместить текст хеш-значений для их сравнения и проверки.Программа сама укажет на несовпадения и несоответствия.

Почему Hashtab не устанавливается?

Существует несколько способов установки программы Hashtab:

- Возможно, программа не работает из-за того, что ваша операционная система не поддерживается этой утилитой. В таком случае можно скачать Virtual Box и установить туда ту платформу, на которой Hashtab будет работать.

- Еще, возможно, что установочный файл просто некорректно скачался и проблему можно решить просто скачав его еще раз. Также стоит попробовать просто перезагрузить компьютер и запустить установочный файл еще раз.

Теперь вопрос о том, что такое Hashtab должен отпасть сам собой. Ведь теперь вы знаете, что это очень полезная утилита, позволяющая пользователю обезопасить себя от вирусов и вредоносного программного обеспечения, но также эта утилита позволяет осуществлять проверку целостности файлов, что существенно облегчит жизнь каждого геймера, да и простого человека, которому приходится скачивать большие образы.