Hackware.ru

Содержание:

- NetHunter Kernel Builder

- Инструменты Kali Linux

- Xiaomi Mi 9T image for Android 10

- Привет от сообщества

- Как появился и развивался Kali Linux

- Как установить Kali Linux рядом с Windows?

- 11. Решение ошибки «Следующие подписи неверные» в Kali Linux

- Установка Kali Linux

- 1. Что такое Kali Linux

- Kali Linux NetHunter

- Download Kali Linux 2020.2

- 7. Как начать изучение Kali Linux / С чего начать изучение информационной безопасности

- USB Arsenal for HID attacks and more

- Проверка доступности множества хостов

NetHunter Kernel Builder

We are providing three different editions of Kali NetHunter:

- Kali NetHunter rootless, which delivers over 85% of Kali NetHunter functionality to Android devices without the need to root the device or install a custom recovery

- Kali NetHunter light, which delivers over 95% of Kali NetHunter functionality to devices that are rooted and have a custom recovery but for which no NetHunter kernel exists (yet)

- Kali NetHunter, which delivers 100% but requires a rooted device with a custom recovery and a kernel that has been custom built for NetHunter

Building a custom kernel for NetHunter is not black magic but is does require experimentation, patience, resilience and a lot of time…

…or it used to.

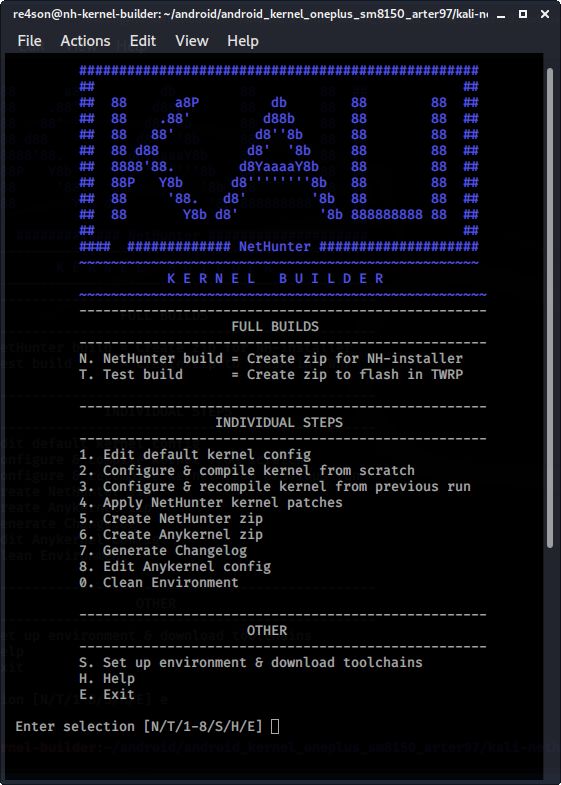

We have created the NetHunter Kernel-Builder. A one stop shop to:

- Download and setup the toolchains required by your particular kernel

- Provide over ten different prebuilt toilchains to cater for everybody’s needs

- Create a NetHunter kernel config

- Patch the kernel with standard and device specific patches from a central repository

- Build the kernel

- Create anykernel zip to test the kernel (full functionality requires a NetHunter image or kernel package)

- Create a zip file to extract in the nethunter-installer folder to build nethunter images

We have been using the Kernel-Builder to build the kernels for all devices on this page and it saved us over 75% of the time it would have taken us in the past. We have added example config files that allows you to compile the kernels for the devices on this page and you can use them as a guide to build a kernel for your own device.

The Kernel-Builder is a great tool to simplify and automate and whilst it is also ideal to learn about Android kernel building, it requires skills to build kernels and it takes time to master those skills. The Kernel-Builder will help freeing that time by eliminating repetitive and redundant tasks and documentations.

On the topic of documentation; the documentation for the kernel builder is yet to be completed but we plan to finish that within 7 days of this blog post going up.

Please check out the kernel-builder repo and join us in our forums if you are interested in building NetHunter kernels. We’d love to have you on board.

Please join us in the forums or on IRC Freenode #NetHunter.

Download the brand new, mid-term release images for the Nexus 6P, Oneplus 7 series, and Xiaomi 9T here.

Инструменты Kali Linux

На сегодня в Kali Linux собрано более 600 программ. При этом стоит отметить, что так как это – ПО именно для проверки безопасности, в нем нет многих приложений, привычных для повседневной работы.

Чтобы понять конкретные задачи, под которые «заточен» Kali Linux, можно посмотреть на функционал некоторых его инструментов.

- Например, Armitage предназначен для сбора данных и визуализации целей, что упрощает процесс взлома пентеста.

- При помощи nmap можно провести сканирование IP-сетей с любым числом объектов.

- Wireshark помогает сохранить и проанализировать трафик.

- John the Ripper – инструмент для восстановления паролей по хешам.

- Aircrack-ng позволяет протестировать беспроводные сети.

- Burp Suite и OWASP ZAP сканируют безопасность веб-приложений.

Подробней самые популярные инструменты Kali Linux разберем в соответствующем материале.

Xiaomi Mi 9T image for Android 10

We are very excited to welcome our new favourite mid tier device. Sporting a Qualcomm SDM730 Snapdragon, 6GB RAM & 64GB /128GB it is a beast of a machine for under US$300! The miui interface is gorgeous especially when paired with the lawnchair 3 launcher but might not be everybody’s cup of tea. Luckily there are 3rd party ROMs available to suit everyone’s taste.

Just like its bigger brother, the OP7, this device includes all the bells and whistles:

- Full support for USB multi-port adaptors (USB,HDMI, ethernet, pass-through charging, etc.)

- Full HID support

- The latest rtl88XXXu drivers from Kimocoder, adding injection support for:

- RTL8812AU

- RTL8814AU

- RTL8821AU

Miui being a little bit eccentric, you might have to disable the “Privileged Extension” in the NetHunter store app under “Expert mode” if the store app fails to install applications. Other than that, this device is my personal favourite.

The image is available for download on our Kali NetHunter download page. Please note that Android 10 adds certain restrictions to the way storage access is handled. Please update the NetHunter app from the NetHunter store after flashing the image to enable the required access.

Привет от сообщества

Продолжая прошлый раз, это люди из общественности, которые помогли Kali и команде в последнем выпуске. Мы очень благодарны и хотим похвалить их за их работу (отдавая должное!):

- @1y за создания сценария сборки ARM для нового устройства, imx6-ull-evk

Не член сообщества как таковой, но мы хотим особо отметить GitLab. Kali Linux теперь является Open-Source Partner (это отличается от Open-Source Program). Мы сделали переход в середине 2019 года, и мы были очень счастливы. Спасибо GitLab за поддержку и за всё, что вы делаете для сообществ разработчиков ПО с открытым исходным кодом в целом!

Как появился и развивался Kali Linux

Как пишут на официальном сайте разработчики, название Kali не является именем древней богини или названием филиппинского боевого искусства, это просто слово, которое заменило старое название – BackTrack, когда было принято решение о полной переделке системы.

BackTrack в качестве базовой платформы изначально использовал Slackware, позже разработчики перешли на Ubuntu, а затем сделали основой Debian.

Если копнуть еще глубже в историю дистрибутива, мы встретим имена израильских разработчиков, специалистов по информационной безопасности Мати Ахарони и Макса Мозера.

Ахарони разработал дистрибутив WHAX (White Hat и SLAX) для проведения тестов на проникновение с территориально удаленных компьютеров.

Мозер в этот же промежуток времени создал свое приложение для оценки безопасности — Auditor Security Collection, в котором собрал более 300 различных инструментов.

Так как задача у дистрибутивов была общей, произошло слияние WHAX и Auditor Security Collection в проект, который получил название BackTrack Linux, а затем Kali Linux. Возможности и функционал нового проекта стали гораздо шире.

Как установить Kali Linux рядом с Windows?

Обычная ситуация: вы – опытный пользователь ОС Windows и решили позаниматься с Linux-системой, выбрали дистрибутив, но хочется работать не на бездушной виртуалке, а на живом железе. Только вот весь жёсткий диск ваш размечен под NTFS и нет возможности установить рядом ещё и Linux. Из ситуации есть 2 выхода:

- Воспользоваться каким-нибудь дисковым менеджером и изменить размер NTFS-тома, чтобы на свободное место вкорячить Linux. Как видим, этот способ я описывал уже давно.

- Воспользоваться установочным диском с тем же Kali Linux и всё сделать прямо из-под него, ощутив себя мега-хацкером! Вот этим и займёмся сейчас, ведь Linux позволяет проделать все эти операции в менее дружественной среде (хе-хе), да ещё и так, что поневоле борода начинает расти.

Порядок действий

Первым делом, посмотрим, что мы имеем:

Типичная Windows 7, на единственном пользовательском разделе свободно аж 23 гигабайта дискового пространства. Вот это место мы и будем использовать для своих целей.

Запустим LiveCD с Kali Linux, (который мы и поставим в дальнейшем на освободившееся место), выберем первый пункт – просто запуск, без установки.

После того,как Live-система будет загружена, посмотрим конфигурацию диска:

# fdisk -l

Зачем?… Как зачем? Не знаю! (С)

На самом деле нам важно здесь посмотреть начало второго раздела – sda2. Видим, что начальный сектор – 206848

Запомним это число, а лучше как я, сделаем скриншот

Теперь посмотрим, на сколько можно будет уменьшить размер тома:

# ntfsresize -i -b /dev/sda2

Эта команда оценивает (-i), сколько пространства занято на разделе от общего размера раздела (с учётом бэд-кластеров (-b)). Мы видим, что предварительная оценка составила 8588 Мб (25%) от размера тома. Я решил не подрезать том “под ноль”, а оставить немного места для работу в Windows, поэтому откусывать будем где-то 14 Гб.

Здесь у меня будет косяк – я сначала делаю везде под 14 Гб, а потом, почему-то при разметке диска забыл и стал считать, что отрезал 13 Гб. В общем-то ничего такого страшного нет, просто будьте внимательнее меня!

Выполним команду:

# ntfsresize -n -b -s 14G /dev/sda2

Данная команда проведёт рассчёты без фактического изменения размера тома (-n) под размер (-s 14G) с учётом бэд-кластеров (-b). Если никаких ошибок не возникло, можно выполнить её же без ключа -n:

В ходе работы утилита переместит все файлы в начало тома, оставив “хвост” раздела пустым так, что его можно безболезненно отрезать fdisk-ом. Данные не пропадут, т.к. они перенесены к началу тома.

Общий порядок такой:

# fdisk /dev/sda – открываем редактор разметки для диска /dev/sdad удаляем2 второй разделn создаёмp основной том2 второй раздел206848 это начальный сектор второго тома, мы его запоминали в начале статьи+13G размер тома (вот тут я пропёрся, надо было писать +14G)Nне удалять старую сигнатуру NTFS (хотя это ни на что не влияет)t изменить тип раздела2 второго раздела7тип NTFS (т.к. по умолчанию создаётся раздел Linux)wзаписать изменения на диск

Перезапустим систему и проверим, загружается ли урезанная Windows:

Система загрузилась успешно, видим изменившийся размер тома. И вот тут всплыл мой косяк, что том стал 13 Гб, вместо 14… Можно, конечно, нарастить.

Чтож, продолжим наш процесс. Перезагрузим компьютер, вставив загрузочный Linux снова, на сей раз выберем установку. Шаги стандартные, пока не дойдём до разметки диска:

Вот тут возможны 2 варианта: либо доверимся мастеру и выберем пункт “Авто – использовать наибольшее свободное место“, либо разметка вручную.

Главное не выбирать “Использовать весь диск”, а то все наши виндовые разделы могут быть затёрты.

При разметке вручную – выбираем свободное место:Разметим его автоматически – все файлы в одном разделе (+ один раздел для подкачки)

Перед тем, как окончательно записать изменения на диск, убедимся, что не тронуты наши виндовые разделы:

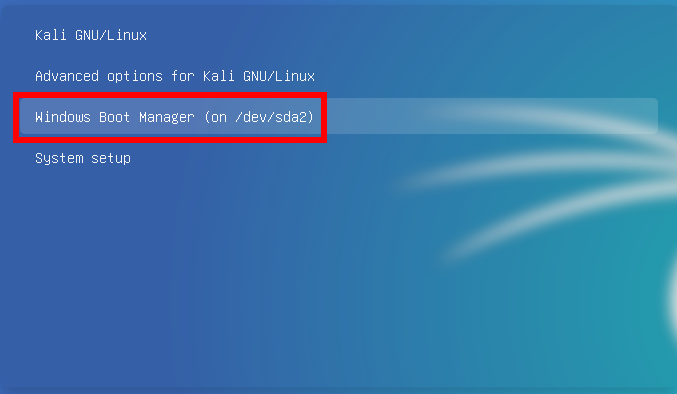

А вот так выгляди меню загрузки:

Можно отредактировать меню, сделать запуск по умолчанию именно Windows и т.д. Но это уже выходит за рамки данной статьи.

Я убедился в том, что обе системы (Windows и Kali Linux) загружаются успешно.

Результаты

- Мы научились оценивать возможность редукции (уменьшения) раздела NTFS.

- Без проблем подрезаем раздел, используя только установочный диск Kali Linux.

- Уяснили, что удаление и создание раздела в fdisk с того же начального сектора не влияет на сохранность данных на разделе.

- Поняли, как можно установить себе дополнительную операционную систему по соседству с Windows, так что обе системы остались работоспособны.

11. Решение ошибки «Следующие подписи неверные» в Kali Linux

Если при использовании команды apt, например, для обновления информации о пакетах, либо при установке нового пакета вы получаете ошибку:

apt update Пол:1 http://mirrors.dotsrc.org/kali kali-rolling InRelease Ошк:1 http://mirrors.dotsrc.org/kali kali-rolling InRelease Следующие подписи неверные: EXPKEYSIG ED444FF07D8D0BF6 Kali Linux Repository <devel@kali.org> Получено 30,5 kB за 2с (13,4 kB/s) Чтение списков пакетов… Готово Построение дерева зависимостей Чтение информации о состоянии… Готово Все пакеты имеют последние версии. W: Произошла ошибка при проверке подписи. Репозиторий не обновлён и будут использованы предыдущие индексные файлы. Ошибка GPG: http://mirrors.dotsrc.org/kali kali-rolling InRelease: Следующие подписи неверные: EXPKEYSIG ED444FF07D8D0BF6 Kali Linux Repository <devel@kali.org> W: Не удалось получить http://http.kali.org/kali/dists/kali-rolling/InRelease Следующие подписи неверные: EXPKEYSIG ED444FF07D8D0BF6 Kali Linux Repository <devel@kali.org> W: Некоторые индексные файлы не скачались. Они были проигнорированы или вместо них были использованы старые версии.

то для её исправления выполните следующие команды:

wget 'https://archive.kali.org/archive-key.asc' apt-key add archive-key.asc

Подробности здесь.

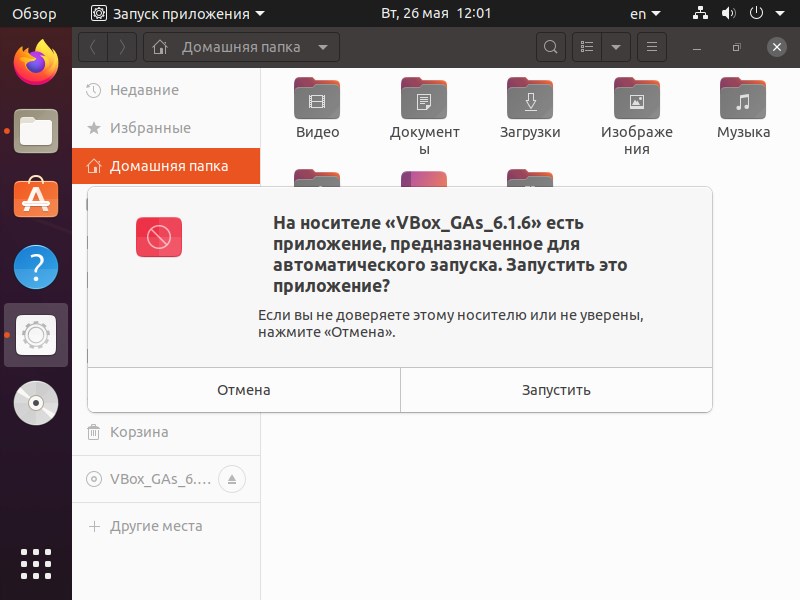

Установка Kali Linux

Выберите пункт «Graphical install»:

Выберите, где вы находитесь:

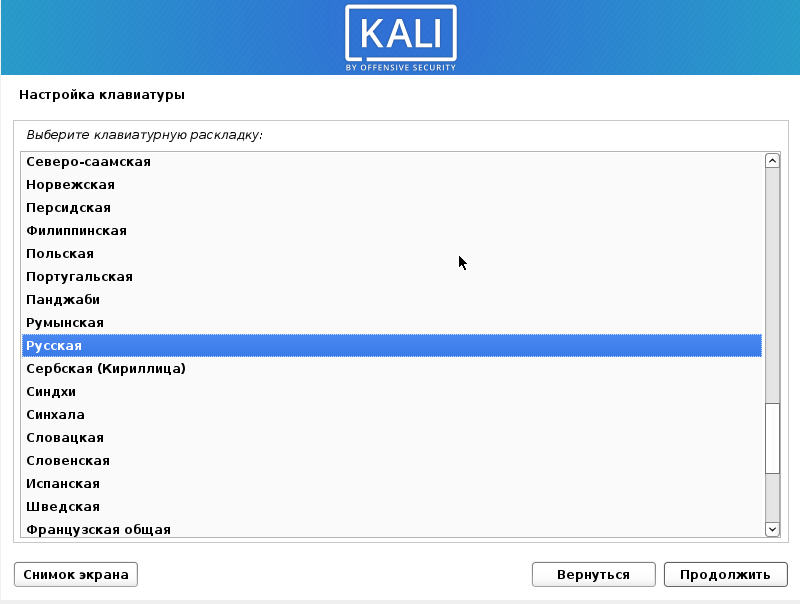

Укажите желаемую раскладку клавиатуры:

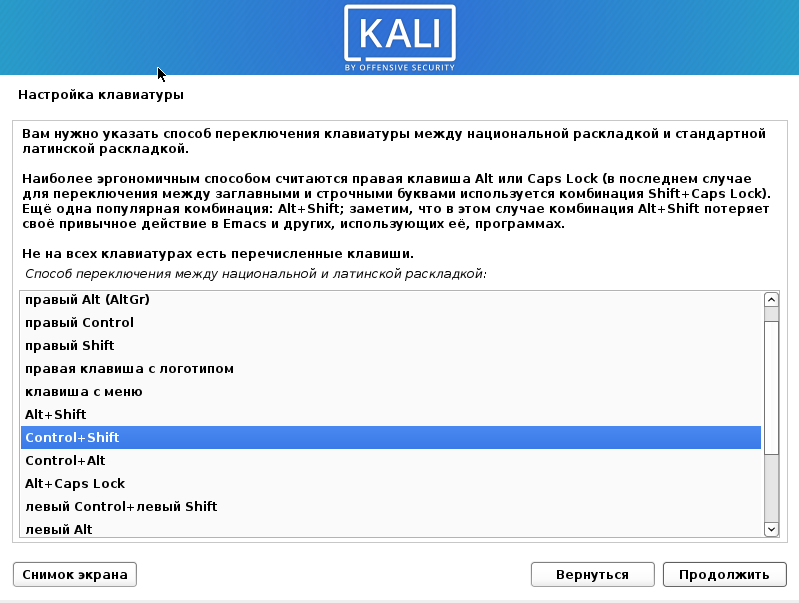

Выберите комбинацию клавиш для переключения языка клавиатуры:

Выберите любое имя хоста:

Имя домена можно оставить пустым:

Нужно различать «имя пользователя» и «имя учётной записи». Имя пользователя может содержать пробелы и заглавные буквы. Это имя нигде не используется. Что касается имени учётной записи, то вы постоянно будете вводить его при входе в систему, также имя учётной записи используется при выполнении различных команд с пользователями: изменение пароля пользователя, выполнение команд от другого пользователя, удаление пользователя.

Здесь вводится именно имя пользователя — введите что угодно:

А здесь вводится имя учётной записи — оно не может содержать пробелы и заглавные буквы. Для имени учётной записи можно использовать только строчные буквы и цифры:

Придумайте пароль — он понадобится для входа в систему и для выполнения операций, требующих повышенных привилегий:

Выберите свою временную зону:

Выберите «Вручную»:

На компьютере, где выполняется установка Kali Linux, имеется два диска, и на одном из них уже установлен Windows, поэтому я выбираю второй диск (ориентируйтесь по названию и размеру жёсткого диска):

Диск пустой и не отформатированный, поэтому нам предлагают создать таблицу разделов, выбираю «Да»:

Обратите внимание, что теперь на втором диске создан раздел, теперь выбираем «Автоматическая разметка»:

Выбираем «Авто — использовать наибольшее свободное место»:

На следующем экране обязательно убедитесь, что диск выбран верно — смотрите на его название и размер, затем выберите «Все файлы в одном разделе (рекомендуется новичкам)»:

Ещё раз убедитесь, что система будет установлена именно в тот диск, куда вы хотите — на данном этапе ещё можно отменить сделанные изменение, поскольку они ещё не записаны на диск. Затем отменить изменения будет невозможно. Когда вы убедитесь, что всё правильно, нажмите «Закончить разметку и записать изменения на диск» → «Продолжить»:

Ещё раз всё проверьте и выберите «Да»:

Ожидайте завершения установки:

Нажимаем «Продолжить»:

Нам нужно определиться, какое окружение рабочего стола мы хотим установить и какой набор программ выбрать. Доступны следующие рабочие столы:

- Xfce

- GNOME

- KDE Plasma

- LXDE

- MATE

На мой взгляд, лучшим окружением рабочего стола в Linux является Cinnamon, но его здесь нет. GNOME мне не нравится — невозможно выполнить элементарные действия, такие как создать ярлык на рабочем столе, не логичное и не интуитивное меню, в целом плохое «юзабилити». KDE Plasma — красивый рабочий стол, но когда я им пользовался (это было много лет назад), он был весьма глючным и тяжёлым. MATE — это по сути актуальная версия GNOME 2, то есть классический по виду рабочий стол, но в нём не хватает современных функций (которые есть в Cinnamon, например).

Xfce и LXDE более лёгкие, если у вас маломощный компьютер, то выберите что-то из них.

Если вы не знаете что выбрать, то оставьте Xfce.

Рабочий стол в Linux можно поменять в любой момент!

Предлагаются следующие варианты наборов инструментов:

- top10 (только 10 самых востребованных инструментов)

- default (обычный набор, как на Live системе)

- large (включает в себя default, а также дополнительные инструменты)

Независимо от того, что вы выберите, в дальнейшем можно будет установить или удалить любой инструмент.

Скриншоты различных тем оформления, правда со старой темой, вы также можете посмотреть в теме «В чём различие версий Kali Linux».

Дождитесь завершения установки всех пакетов и перезагрузитесь.

Если возникнет запрос об установке загрузчика, то смотрите раздел .

Поздравляю, установка Kali Linux завершена!

Если вам нужно будет загрузиться в Windows, то выберите соответствующий пункт в меню загрузки:

Смотрите следующую статью «Что нужно сделать после установки Kali Linux».

1. Что такое Kali Linux

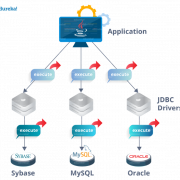

Kali Linux – это операционная система на ядре Linux (дистрибутив). В качестве её основы выступает другой дистрибутив – Debian. Операционная система Kali создана для продвинутого тестирования на проникновение и аудита безопасности. Kali содержит несколько сотен (более 600) инструментов, ориентированных на различные задачи информационной безопасности, такие как тестирование на проникновение (Penetration Testing), исследования в области информационной безопасности (Security research), компьютерная криминалистика (Computer Forensics) и обратная инженерия (Reverse Engineering). Kali Linux разрабатывается, финансируется и поддерживается Offensive Security, лидирующей компанией в сфере обучения информационной безопасности.

Если вы слышали про BackTrack Linux, то Kali Linux является продолжением этой платформы. Первый выпуск датируется 13 марта 2013 года, он является не просто новой версией BackTrack, а полностью переработанным дистрибутивом, из которого удалены неэффективные, с дублирующим функционалом инструменты, и добавлены новые актуальные программы. В настоящее время Kali Linux активно развивается. Это относится как к инфраструктуре проекта, дистрибутива, так и в отношении «хакерских» программ – они непрерывно обновляются, добавляются новые качественные пакеты программ.

Kali Linux специально приспособлена под требования профессионалов в сфере тестирования на проникновения и аудита безопасности. В Kali Linux было сделано несколько изменений, которые отражают эти потребности. Учитывая уникальный характер Kali Linux этот дистрибутив НЕ рекомендуется, если вы не знакомы с Linux или ищите настольный Linux общего назначения для разработки, веб-дизайна, игр и т.д.

Даже опытные пользователи Linux могут столкнуться в Kali с некоторыми проблемами. Хотя Kali является проектом с открытым исходным кодом, по причинам безопасности она не является широко открытым проектом с исходным кодом

Команда разработки мала и состоит только из доверенных лиц, пакеты в репозиториях подписываются как индивидуальным комитером, так и командой, и – что важно – набор вышестоящих репозиториев, из которых берутся обновления и новые пакеты, очень мал. Добавление репозиториев, которые не были протестированы с Kali, в источники программного обеспечения – это верный путь к проблемам на вашей системе.

Хотя Kali Linux обладает высокой степенью кастомизации, не ожидайте, что вы сможете добавить произвольные, не имеющие отношения к стандартным источникам ПО Kali пакеты и репозитории, и что они будут «просто работать». В частности, абсолютно нет никакой поддержки для команды apt-add-repository, LaunchPad или PPAs. Попытка установить Steam на вашу Kali Linux – это эксперимент, который хорошо не кончится. Даже установка широко распространённых пакетов, таких как NodeJS, на Kali Linux может потребовать дополнительные усилия и раздумья.

Если вы вообще не знакомы с Linux, если у вас нет хотя бы базового уровня компетентности в администрировании системы, или если вы ищите дистрибутив Linux для использования в качестве обучающего инструмента для знакомства с Linux, или если вы хотите дистрибутив, который вы можете использовать как настольную операционную систему общего назначения, то, вероятнее всего, Kali Linux не для вас.

Кроме того, неправильное использование инструментов безопасности или тестирования на проникновение в сети, особенно без надлежащего разрешения, может привести к непоправимому ущербу и значительным последствиям – персональным и/или юридическим. Отговорка «не понимал что делал» не будет служить оправданием.

Тем не менее, если вы профессиональный тестер на проникновение или изучаете тестирования на проникновение чтобы стать сертифицированным профессионалом, то «на рынке» нет лучшего инструментариях чем Kali Linux.

Kali Linux NetHunter

We were so excited about some of the work that has been happening with NetHunter recently, we already did a mid-term release to showcase them and get it to you as quick as possible.

On top of all the previous NetHunter news there is even more to announce this time around!

- Nexmon support has been revived, bringing WiFi monitor support and frame injection to on the Nexus 6P, Nexus 5, Sony Xperia Z5 Compact, and more!

- OpenPlus 3T images have been added to the download page.

- Our documentation page has received a well deserved refresh, especially the kernel development section.

When you think about the amount of power NetHunter provides in such a compact package, it really is mind blowing. Its been amazing to watch this progress, and the entire Kali team is excited to show you what is coming in the future.

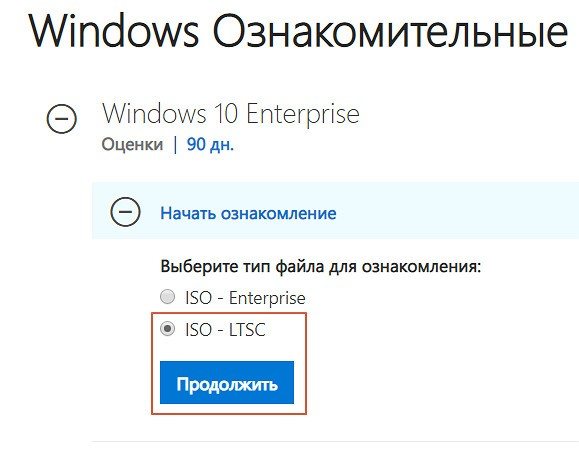

Download Kali Linux 2020.2

Fresh images So what are you waiting for? Start downloading already!

Seasoned Kali users are already aware of this, but for the ones who are not, we do also produce weekly builds that you can use as well. If you can’t wait for our next release and you want the latest packages when you download the image, you can just use the weekly image instead. This way you’ll have fewer updates to do. Just know these are automated builds that we don’t QA like we do our standard release images.

Existing Upgrades If you already have an existing Kali installation, remember you can always do a quick update:

kali@kali:~$ echo «deb http://http.kali.org/kali kali-rolling main non-free contrib» | sudo tee /etc/apt/sources.list

kali@kali:~$

kali@kali:~$ sudo apt update && sudo apt -y full-upgrade

kali@kali:~$

kali@kali:~$ [ -f /var/run/reboot-required ] && sudo reboot -f

kali@kali:~$

You should now be on Kali Linux 2020.2. We can do a quick check by doing:

kali@kali:~$ grep VERSION /etc/os-release

VERSION=»2020.2″

VERSION_ID=»2020.2″

VERSION_CODENAME=»kali-rolling»

kali@kali:~$

kali@kali:~$ uname -v

#1 SMP Debian 5.5.17-1kali1 (2020-04-21)

kali@kali:~$

kali@kali:~$ uname -r

5.5.0-kali2-amd64

kali@kali:~$

NOTE: The output of may be different depending on the system architecture.

As always, should you come across any bugs in Kali, please submit a report on our bug tracker. We’ll never be able to fix what we don’t know is broken! And Twitter is not a Bug Tracker!

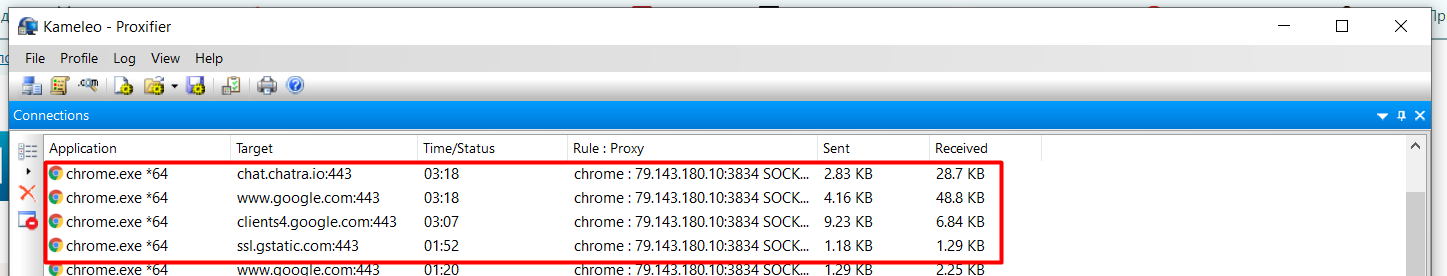

7. Как начать изучение Kali Linux / С чего начать изучение информационной безопасности

Говоря про изучение Kali Linux обычно имеют ввиду работу с программами. Хотя операционная система Kali Linux также имеет много вопросов для изучения (создание пользовательского ISO, установка на сменные носители, шифрование постоянных разделов и очень многое другое), но и без их понимания возможно пользоваться системой. Поэтому эти вопросы отходят на второй план.

В первую очередь начинающих хакеров интересует работа с инструментами. Намного проще будет работать с инструментами, если у вас есть опыт и знания по администрированию системы Linux, понимание «матчасти» (знание технических аспектов IT технологий) и знание одного или нескольких языков программирование. Чем больше знаний по этим вопросам – тем лучше. Тем не менее, можно начать с абсолютного нуля – далее несколько примеров, что можно сделать, впервые загрузившись в Kali Linux.

Если вы только начинаете знакомиться с Linux, то как минимум вам нужно научиться открывать терминал и вводить в него команды («Азы работы в командной строке Linux»).

Далее вы можете проверить свой роутер, не уязвим ли он к эксплойтам и не содержит ли слабый пароль («Инструкция по использованию RouterSploit»). Вам достаточно узнать IP своего роутера (в инструкции написано, как это сделать, либо обратитесь к документации по вашему роутеру, обычно IP роутера это 192.168.0.1 или 192.168.1.1) и ввести несколько команд для запуска. Если вы новичок, вряд ли у вас получиться эксплуатировать найденные уязвимости, но зато вы будете о них знать, вы можете обновить прошивку вашего роутера, чтобы избавиться от них.

Если у вас есть свой сайт на WordPress, то вы можете проверить его на наличие уязвимых плагинов и тем оформления.

Если у вас сайт не на WordPress, и вообще не на какой-либо популярной CMS, то с помощью sqlmap вы можете проверить его на SQL-инъекцию – опасную уязвимость.

Очень часто новички интересуются вопросами взлома Wi-Fi сетей. В целом, тема Wi-Fi достаточно доступна, поскольку атаки реализуются несложно, имеется много хороших программ, которые ещё более автоматизируют процесс, ну и всегда достаточно целей для тестирования. Для новичков в аудите Wi-Fi рекомендую программы Wifite и airgeddon.

Для более широкого знакомства рекомендуется книга «Взлом Wi-Fi сетей с Kali Linux», которая также рассчитана на начинающих изучать информационную безопасность беспроводных сетей.

Некоторые простые атаки по перехвату данных в локальных сетях доступны начинающим хакерам с программами Bettercap и MITMf.

Приведённые примеры действительно под силу тем, кто даже не понимает принципов работы этих программ. Это не означает, что не нужно изучать, например, работу сетевых протоколов, функционирование веб-служб. Дополнительные знания в IT помогут максимально эффективно реализовать атаку (или защититься от неё).

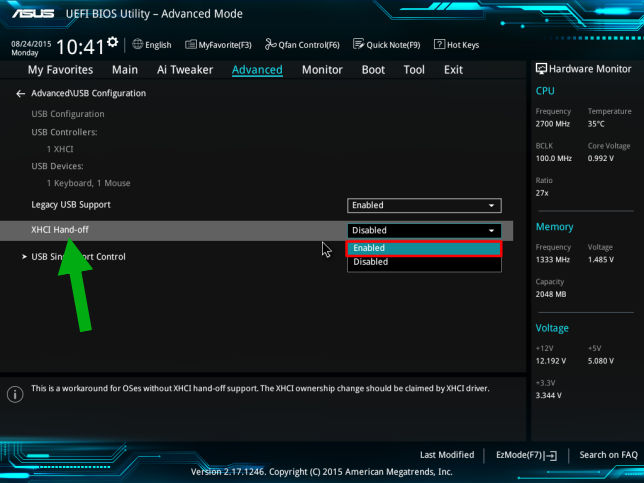

USB Arsenal for HID attacks and more

Newer Android kernels (4.x) no longer require patches to add Human Interface Device (HID) gadget mode to our devices, which is required for rubber ducky style USB attacks. HID gadget mode is now fully supported by default but has to be enabled and configured via userspace controls. We have implemented a two tier USB gadget mode control centre:

-

NetHunter kernel packages can install custom init.rc files with device specific USB gadget mode controls

-

NetHunter app developer extraordinaire @simonpunk has developed a menu for the NetHunter app called “USB Arsonal”, which can either trigger the functions defined in the init.rc, or – if no device specific init.rc exists – allows you to configure your own gadget mode.

But he didn’t stop there. The USB Arsenal also allows you to mount images (img and iso) and to provide them as a mass storage device to target machines as if it were a USB stick.

On top of that, the USB Arsenal provides a menu to set up USB network tethering.

We are incredibly excited about the US Arsenal and will dedicate an entire article about this useful application in the near future.

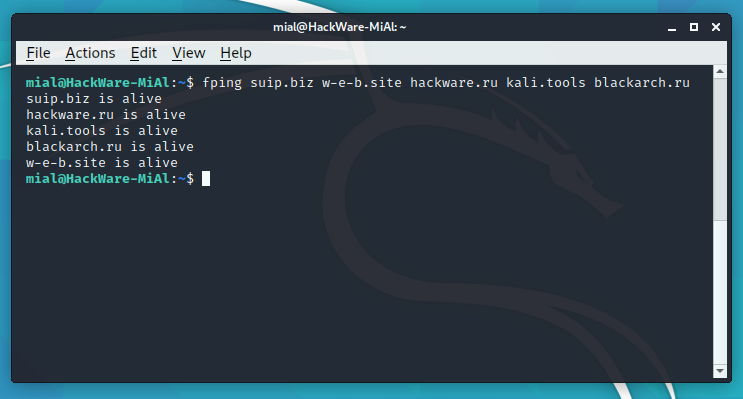

Проверка доступности множества хостов

Если вы хотите проверить, находится ли онлайн в данный момент группа сайтов, то для этого можно применять команду fping.

Установка fping:

sudo apt install fping

Запуск очень простой — укажите через пробел все сайты:

fping suip.biz w-e-b.site hackware.ru kali.tools blackarch.ru

С опцией -f вы можете указать файл со списком хостов:

fping -f hosts.txt

Причём формат файла следующий: один хост на строку.

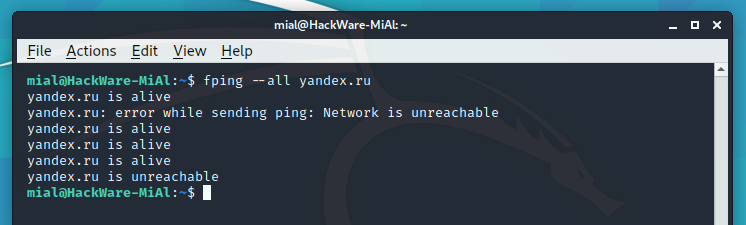

У больших сайтов может быть более одного IP адреса. Как правило, сейчас это один или несколько IPv4 адресов и несколько IPv6 адресов. Чтобы проверить доступность их всех, используйте опцию —all:

fping --all yandex.ru

Для некоторых IP можно увидеть ошибку

is unreachable

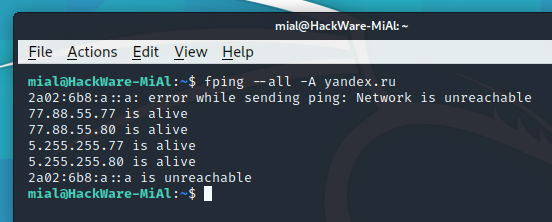

Используем опцию -A, чтобы показать IP адреса:

fping —all -A yandex.ru

То есть недоступны IPv6 адреса, поскольку мой Интернет-провайдер не поддерживает их.

Опция -4 и -6 можно указать для пинга только IPv4 или только IPv6 адреса:

fping --all -A -4 yandex.ru